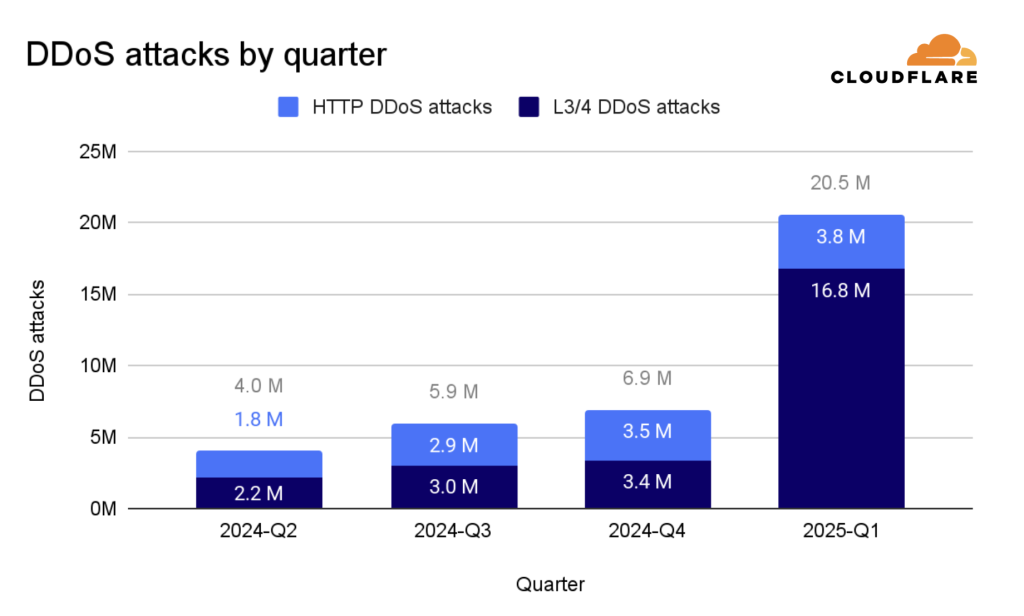

Cloudflare เปิดเผยรายงานการโจมตี DDoS ประจำไตรมาสแรกของปี 2025 โดยระบุว่าบริษัทสามารถป้องกันการโจมตีแบบ Distributed Denial of Service (DDoS) ได้มากถึง 20.5 ล้านครั้งในช่วงสามเดือนแรกของปี ซึ่งตัวเลขนี้เพิ่มขึ้นถึง 358% เมื่อเทียบกับช่วงเดียวกันของปีก่อน และเพิ่มขึ้น 198% จากไตรมาสสุดท้ายของปี 2024 โดยปริมาณการโจมตีเพียงไตรมาสเดียวนี้เกือบเทียบเท่ากับยอดรวมทั้งปี 2024 ที่อยู่ที่ 21.3 ล้านครั้ง

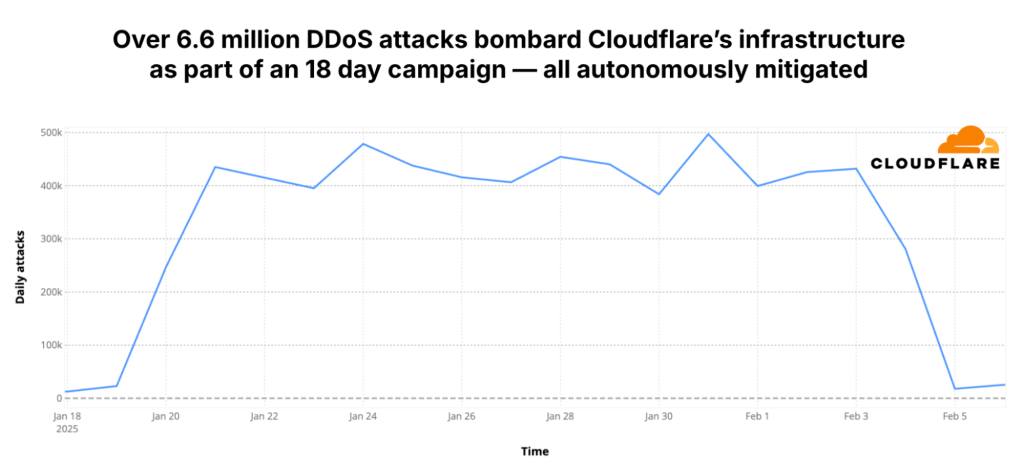

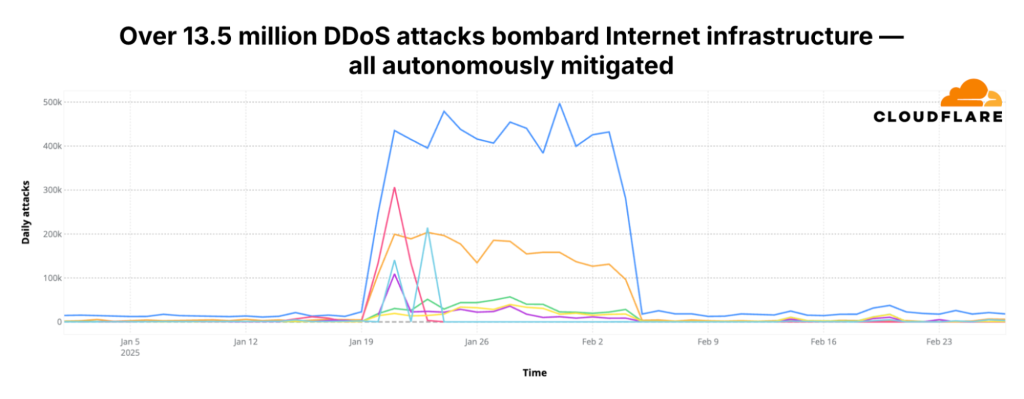

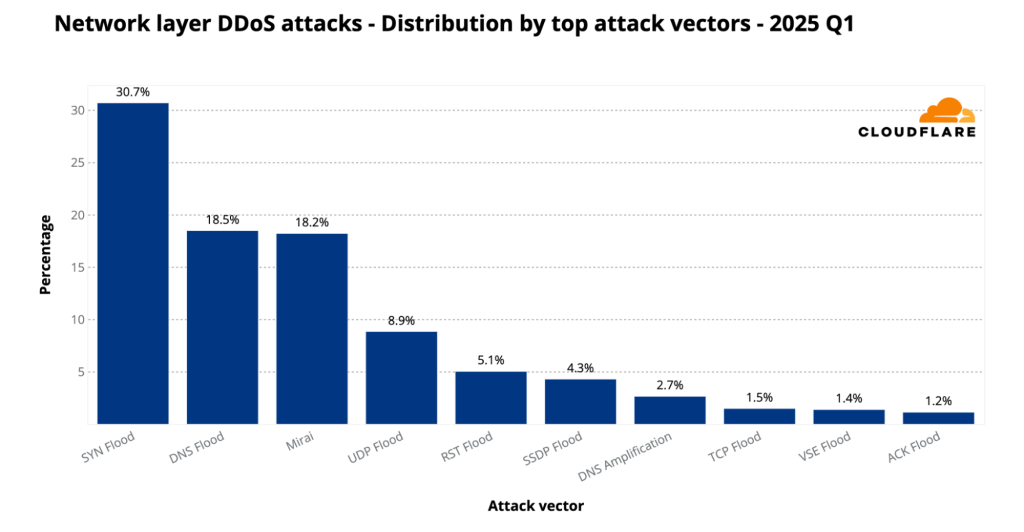

จากการวิเคราะห์พบว่าในจำนวนทั้งหมดกว่า 6.6 ล้านครั้ง หรือประมาณหนึ่งในสาม เป็นการโจมตีที่มุ่งเป้าไปที่โครงสร้างพื้นฐานของ Cloudflare โดยตรง โดยเป็นส่วนหนึ่งของแคมเปญโจมตีในหมู่แฮกเกอร์แบบ multi-vector ที่ยาวนานถึง 18 วัน โดยใช้วิธีการหลากหลาย เช่น SYN flood, Mirai-based botnet และ SSDP amplification

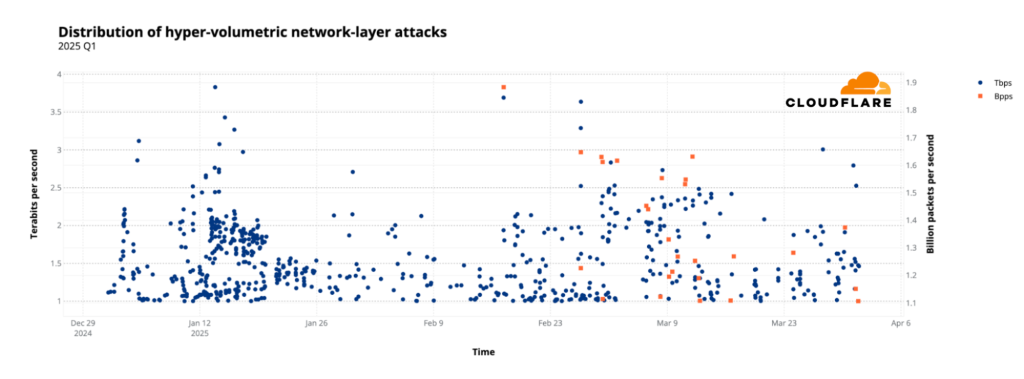

การโจมตีที่รุนแรงที่สุดในไตรมาสนี้เป็นประเภท hyper-volumetric หรือการโจมตีปริมาณมหาศาล โดยมีทราฟฟิกเกิน 1 เทราบิตต่อวินาที (Tbps) หรือมากกว่า 1 พันล้านแพ็กเก็ตต่อวินาที (Bpps) ซึ่ง Cloudflare ตรวจพบการโจมตีลักษณะนี้มากกว่า 700 ครั้ง หรือเฉลี่ยวันละประมาณ 8 ครั้ง โดยเฉพาะในช่วงครึ่งหลังของเดือนเมษายนที่พบคลื่นการโจมตีขนาดใหญ่ติดต่อกันหลายสิบครั้ง

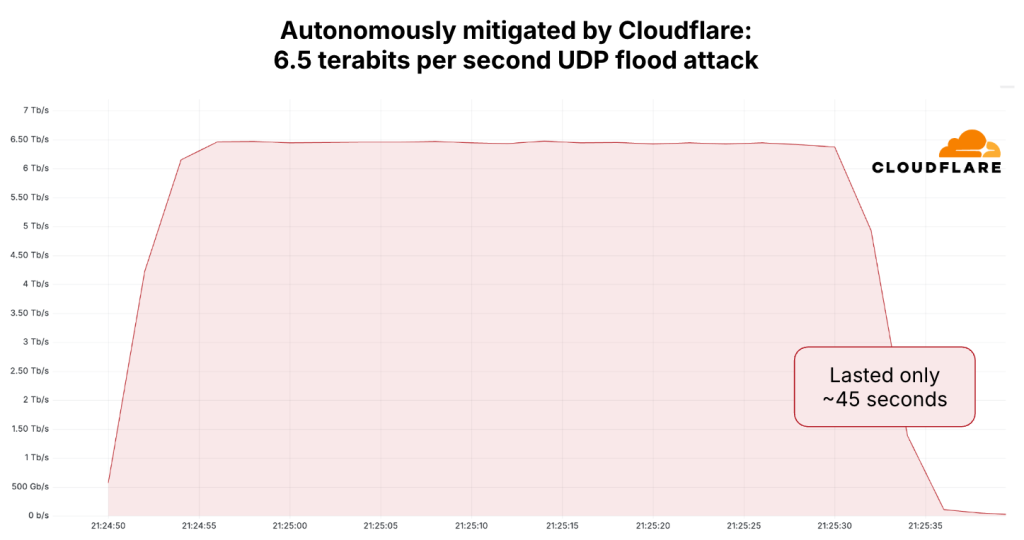

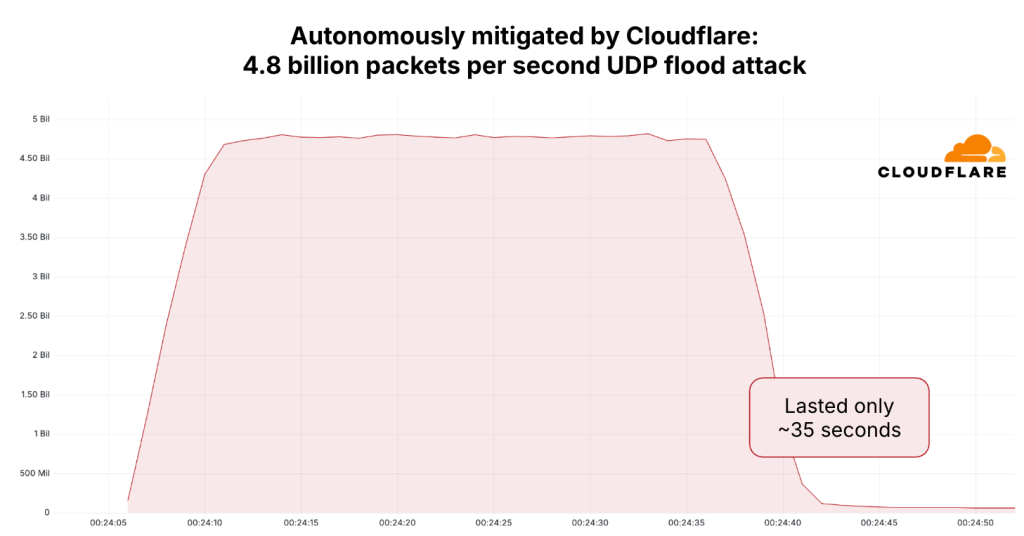

การโจมตีที่มีความรุนแรงมากที่สุดในช่วงเวลาดังกล่าวมีอัตราสูงถึง 4.8 พันล้านแพ็กเก็ตต่อวินาที สูงกว่าสถิติเดิมถึง 52% และอีกกรณีหนึ่งมีขนาดใหญ่ถึง 6.5 Tbps ซึ่งถือเป็นระดับสูงสุดที่เคยมีการเปิดเผยสู่สาธารณะ การโจมตีเหล่านี้มีระยะเวลาสั้นเพียง 35–45 วินาที แต่มาจากกว่า 147 ประเทศทั่วโลก และพุ่งเป้าไปที่ลูกค้าของ Cloudflare ที่ใช้บริการ Magic Transit

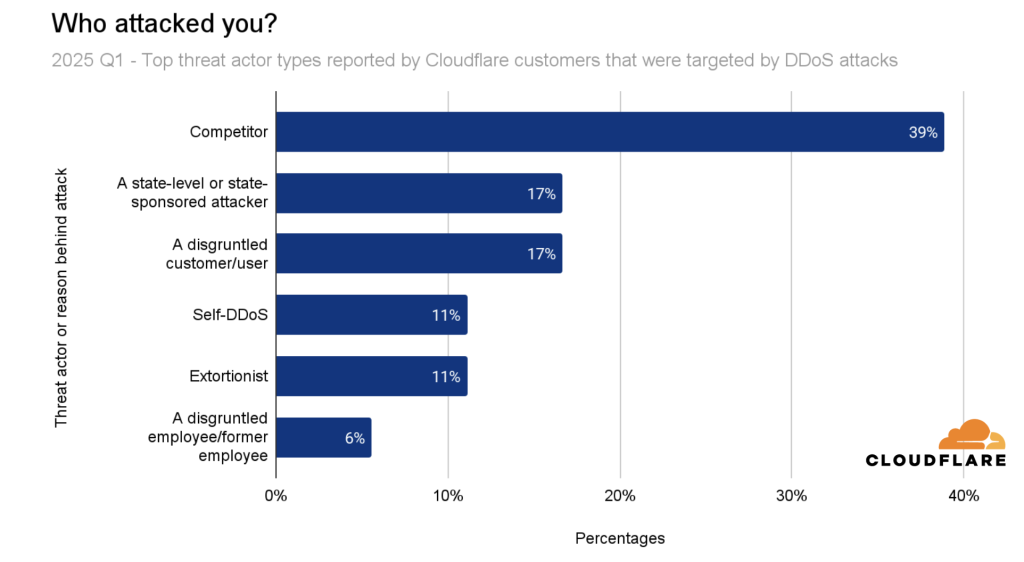

เมื่อสำรวจกลุ่มลูกค้าที่ตกเป็นเป้าหมาย พบว่าส่วนใหญ่ไม่ทราบว่าใครเป็นผู้โจมตี แต่ในกลุ่มที่สามารถระบุได้ มีถึง 39% ที่เชื่อว่ามาจากคู่แข่งทางธุรกิจ โดยเฉพาะในอุตสาหกรรมเกมและการพนัน รองลงมาคือกลุ่มที่รัฐสนับสนุนและผู้ใช้หรือลูกค้าที่ไม่พอใจ อย่างละ 17% และยังมี 11% ที่พบว่าเกิดจากการโจมตีตัวเองโดยไม่ตั้งใจ (self-DDoS)

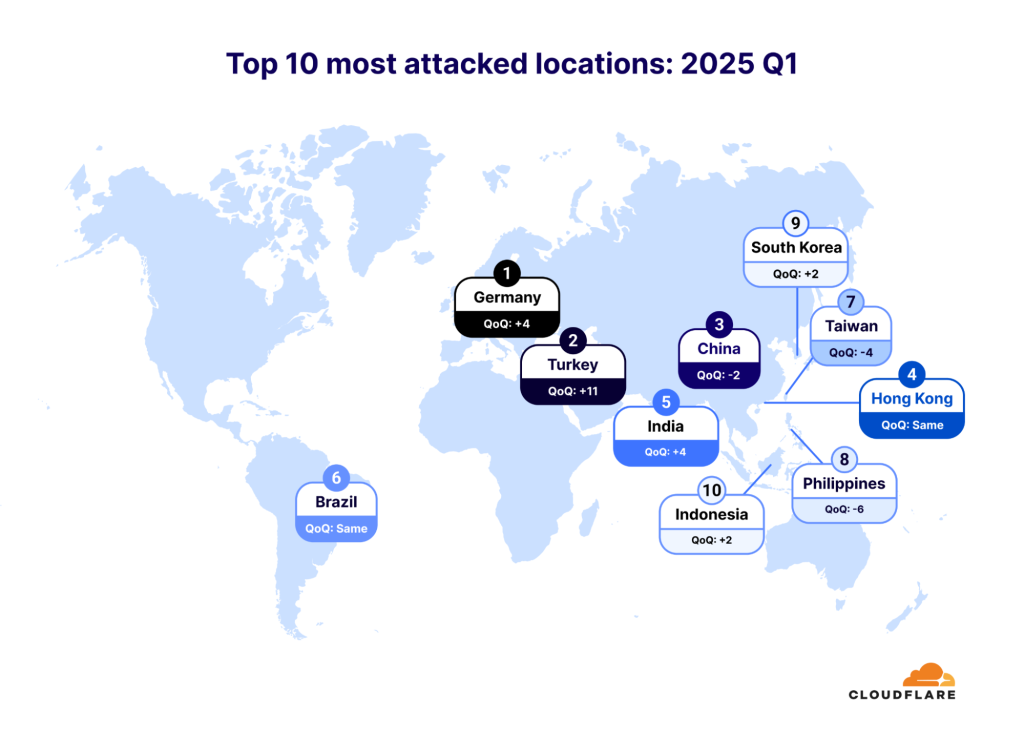

สำหรับประเทศที่ตกเป็นเป้าหมายของการโจมตี DDoS ในไตรมาสแรกของปี 2025 มีการจัดอันดับดังนี้

- อันดับหนึ่งคือ เยอรมนี ขยับขึ้นมา 4 อันดับจากไตรมาสก่อน

- อันดับสองคือ ตุรกี ขยับขึ้นมา 11 อันดับ

- อันดับสามคือ จีน ลดลง 2 อันดับ

- อันดับสี่คือ ฮ่องกง คงที่จากไตรมาสก่อน

- อันดับห้าคือ อินเดีย ขยับขึ้น 4 อันดับ

- อันดับหกคือ บราซิล คงที่จากไตรมาสก่อน

- อันดับเจ็ดถึงสิบไม่ปรากฏในรายงานฉบับย่อ

- ขณะที่ ออสเตรเลีย ยังคง อยู่นอกกลุ่ม 10 อันดับแรก

โดยรวมแล้ว อันดับของประเทศที่ถูกโจมตีมีการเปลี่ยนแปลงค่อนข้างชัดเจน โดยเฉพาะเยอรมนีและตุรกีที่ขยับขึ้นมาหลายอันดับอย่างรวดเร็ว ขณะที่จีนซึ่งเคยอยู่ในอันดับต้น กลับลดลงไปอยู่ในอันดับที่สาม สะท้อนให้เห็นถึงแนวโน้มเป้าหมายของผู้โจมตีที่เปลี่ยนไปในแต่ละช่วงเวลา

สำหรับอุตสาหกรรมที่ตกเป็นเป้าหมายของการโจมตี DDoS ในไตรมาสแรกของปี 2025 มีการจัดอันดับดังนี้

- อันดับหนึ่งคือ การพนันและคาสิโน (Gambling & Casinos) ขยับขึ้นมา 4 อันดับ

- อันดับสองคือ โทรคมนาคมและผู้ให้บริการเครือข่าย (Telecommunications, Service Providers & Carriers) ลดลง 1 อันดับ

- อันดับสามคือ เทคโนโลยีสารสนเทศและบริการ (Information Technology & Services) ขยับขึ้น 1 อันดับ

- อันดับสี่คือ อินเทอร์เน็ต (Internet) ลดลง 2 อันดับ

- อันดับห้าคือ เกม (Gaming) ขยับขึ้น 1 อันดับ

- อันดับหกคือ การเงินและการธนาคาร (Banking & Financial Services) ขยับขึ้น 2 อันดับ

- อันดับเจ็ดคือ ความมั่นคงปลอดภัยไซเบอร์ (Cyber Security) ขยับขึ้น 37 อันดับ

- อันดับแปดคือ ค้าปลีก (Retail) ลดลง 1 อันดับ

- อันดับเก้าคือ การผลิต เทคโนโลยี วิศวกรรม (Manufacturing, Technology & Engineering) ขยับขึ้น 28 อันดับ

- อันดับสิบคือ การบินและอวกาศ (Airlines, Aviation & Aerospace) ขยับขึ้นถึง 40 อันดับ

โดยรวมพบว่าอุตสาหกรรมที่เกี่ยวข้องกับเทคโนโลยีและบริการออนไลน์ยังคงเป็นเป้าหมายหลักของการโจมตี ขณะที่บางกลุ่มอย่างความมั่นคงปลอดภัยทางไซเบอร์และการบินอวกาศมีจำนวนการโจมตีเพิ่มขึ้นอย่างก้าวกระโดดในไตรมาสนี้ สะท้อนถึงการขยายขอบเขตของภัยคุกคามไปยังกลุ่มอุตสาหกรรมที่หลากหลายมากยิ่งขึ้น

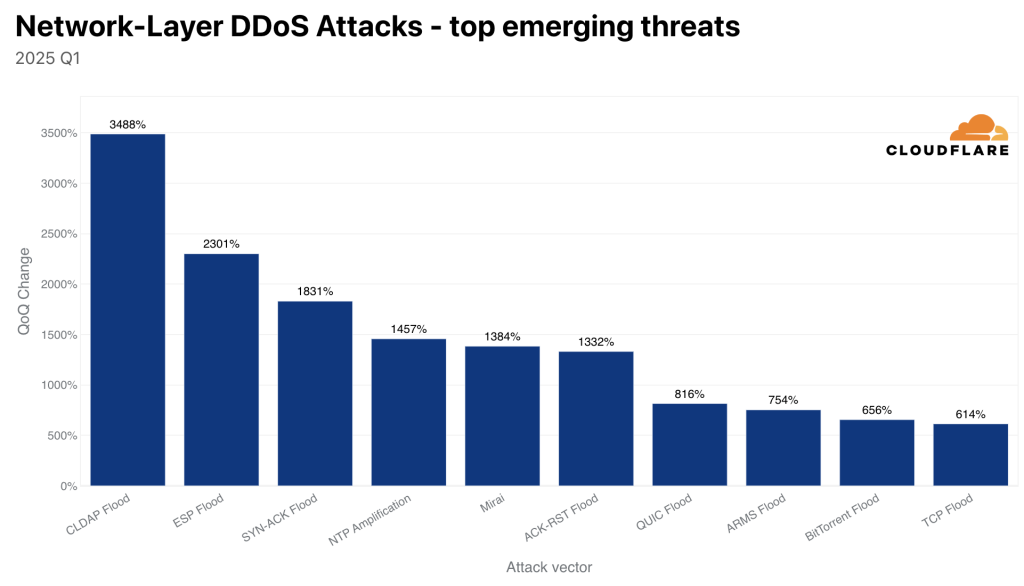

Cloudflare ยังพบการโจมตีแบบใหม่ที่เพิ่มขึ้นอย่างรวดเร็ว ได้แก่ CLDAP reflection/amplification ที่พุ่งขึ้นถึง 3,488% จากไตรมาสก่อน โดยอาศัยโปรโตคอล CLDAP ซึ่งใช้ UDP ในการส่งข้อมูลไปมายังเป้าหมาย ทำให้สามารถปลอมแปลงแหล่งที่มาและเพิ่มปริมาณข้อมูลได้อย่างมาก ขณะเดียวกันการโจมตีแบบ ESP reflection/amplification ก็เพิ่มขึ้นถึง 2,301% โดยอาศัยช่องโหว่จากระบบที่ตั้งค่าไม่ถูกต้องให้กลายเป็นเครื่องมือส่งข้อมูลโจมตีไปยังเป้าหมายโดยตรง

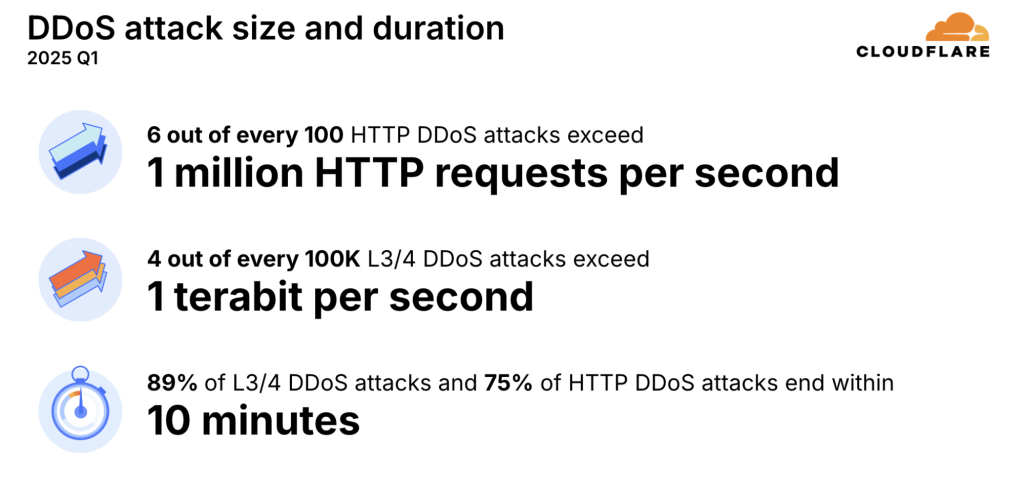

แม้การโจมตีขนาดใหญ่จะเพิ่มขึ้น แต่ในภาพรวมยังพบว่าการโจมตีส่วนใหญ่ยังมีขนาดเล็ก โดย 99% ของการโจมตีแบบ network-layer มีทราฟฟิกต่ำกว่า 1 Gbps และไม่เกินหนึ่งล้านแพ็กเก็ตต่อวินาที ส่วน 94% ของ HTTP DDoS มีปริมาณทราฟฟิกไม่เกินหนึ่งล้านคำร้องขอต่อวินาที ที่สำคัญคือการโจมตีส่วนใหญ่เกิดขึ้นในเวลาสั้น ๆ โดย 89% ของ network-layer และ 75% ของ HTTP DDoS เกิดขึ้นภายในเวลาไม่เกิน 10 นาที แม้จะจบลงเร็ว แต่ก็สามารถสร้างความเสียหายกับระบบและบริการที่อาจต้องใช้เวลาหลายวันในการฟื้นตัว

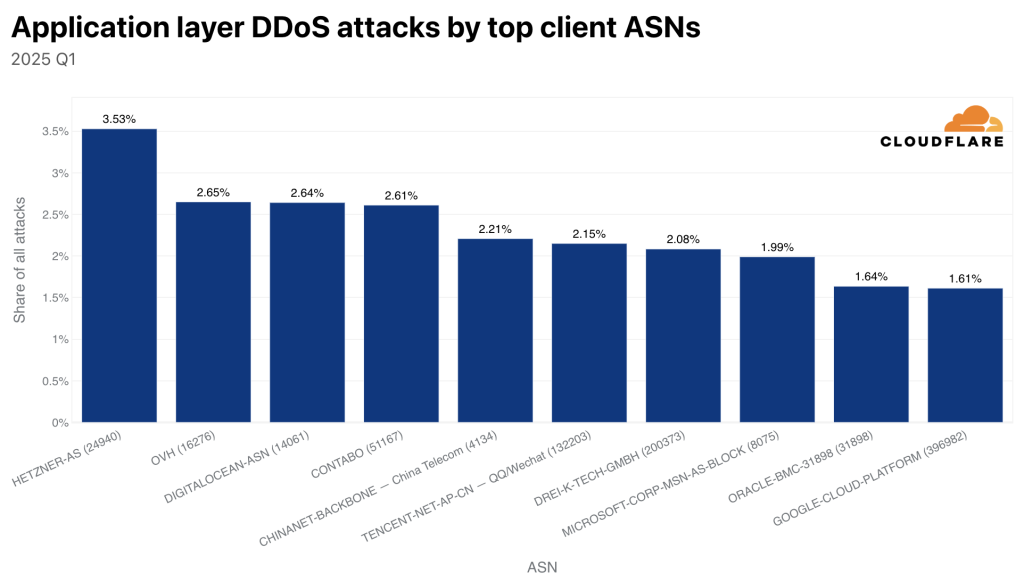

รายงานยังระบุว่าแหล่งที่มาของการโจมตีส่วนใหญ่มาจากเครือข่ายของผู้ให้บริการคลาวด์และโฮสติ้งที่รู้จักกันดี เช่น Hetzner และ Contabo จากเยอรมนี, OVH จากฝรั่งเศส, DigitalOcean จากสหรัฐฯ, รวมถึงผู้ให้บริการจากจีนอย่าง ChinaNet และ Tencent ขณะที่อีกหลายรายจากสหรัฐฯ อย่าง Microsoft, Oracle และ Google Cloud ก็มีบทบาทในฐานะแหล่งที่มาของการโจมตี HTTP DDoS ด้วยเช่นกัน

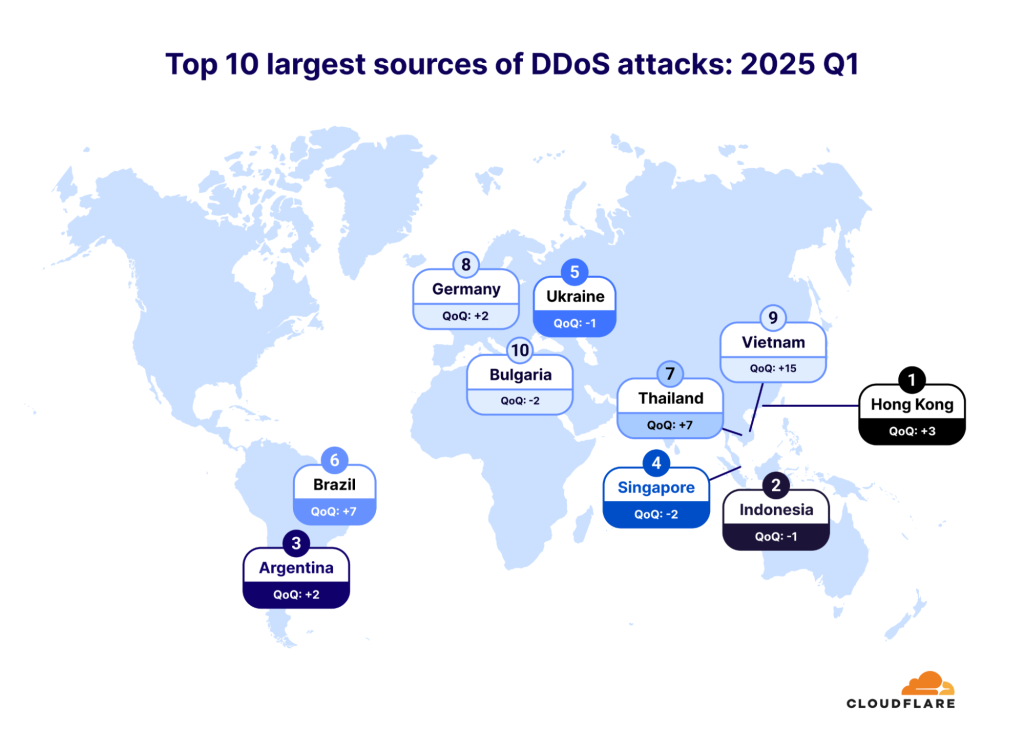

สำหรับประเทศที่เป็นต้นทางของการโจมตี DDoS ในไตรมาสแรกของปี 2025 มีดังนี้

- อันดับหนึ่งคือ ฮ่องกง ขยับขึ้นมา 3 อันดับจากไตรมาสก่อน

- อันดับสองคือ อินโดนีเซีย ลดลง 1 อันดับ

- อันดับสามคือ อาร์เจนตินา ขยับขึ้น 2 อันดับ

- อันดับสี่คือ สิงคโปร์ ลดลง 2 อันดับ

- อันดับห้าคือ ยูเครน ลดลง 1 อันดับ

- อันดับหกคือ บราซิล ขยับขึ้น 7 อันดับ

- อันดับเจ็ดคือ ไทย ขยับขึ้น 7 อันดับ

- อันดับแปดคือ เยอรมนี ขยับขึ้น 2 อันดับ

- อันดับเก้าคือ เวียดนาม ขยับขึ้นถึง 15 อันดับ

- อันดับสิบคือ บัลแกเรีย ลดลง 2 อันดับ

โดยรวมมีการเปลี่ยนแปลงในหลายประเทศอย่างเห็นได้ชัด ทั้งการไต่อันดับขึ้นมาอย่างรวดเร็วของเวียดนามและไทย รวมถึงการลดอันดับของประเทศที่เคยติดกลุ่มต้นมาก่อน สะท้อนถึงการกระจายของต้นทางการโจมตีที่เปลี่ยนแปลงอย่างต่อเนื่องและซับซ้อนยิ่งขึ้นในระดับโลก

เพื่อช่วยผู้ให้บริการทั่วโลกรับมือกับภัยคุกคามเหล่านี้ Cloudflare ได้เปิดให้ใช้งานระบบ DDoS Botnet Threat Feed แบบไม่คิดค่าใช้จ่าย โดยระบบนี้จะส่งข้อมูลภัยคุกคามแบบเรียลไทม์จาก IP ที่มีพฤติกรรมการโจมตี HTTP DDoS เพื่อให้ผู้ให้บริการสามารถตรวจจับและปิดกั้นบัญชีหรืออุปกรณ์ที่ถูกแฮกได้อย่างรวดเร็ว ปัจจุบันมีองค์กรเข้าร่วมใช้งานระบบนี้แล้วมากกว่า 600 รายทั่วโลก

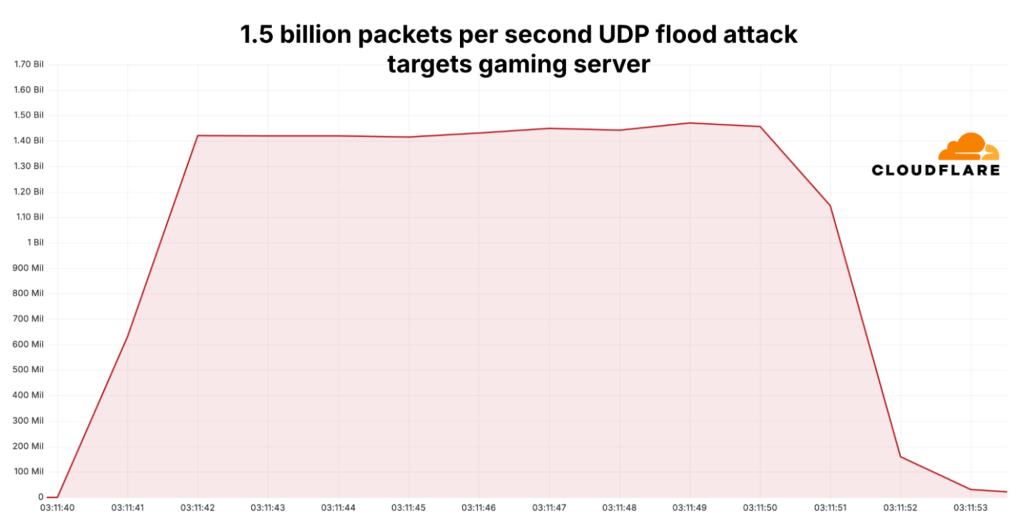

นอกจากนี้ยังมีเหตุการณ์การโจมตีที่น่าสนใจเกิดขึ้นกับผู้ให้บริการเซิร์ฟเวอร์เกมในสหรัฐฯ ซึ่งให้บริการเกมยอดนิยมอย่าง Counter-Strike GO และ Team Fortress 2 โดยผู้ไม่หวังดีได้พุ่งเป้าโจมตีไปที่พอร์ต 27015 ซึ่งเป็นพอร์ตที่ใช้เชื่อมต่อกับเกมเหล่านี้โดยเฉพาะ การโจมตีครั้งนี้มีปริมาณทราฟฟิกสูงถึง 1.5 พันล้านแพ็กเก็ตต่อวินาที แต่ Cloudflare ก็สามารถป้องกันไว้ได้สำเร็จโดยไม่มีผลกระทบต่อการให้บริการ

ท้ายที่สุด ซีอีโอของ Cloudflare อย่าง Matthew Prince ได้เปิดเผยผ่านแพลตฟอร์ม X ว่าบริษัทสามารถป้องกันการโจมตี DDoS ที่ใหญ่ที่สุดในประวัติศาสตร์ได้สำเร็จ โดยมีขนาดสูงถึง 5.8 Tbps และกินเวลาราว 45 วินาที ซึ่งถือเป็นสถิติใหม่ และคาดว่าจะมีการเปิดเผยรายละเอียดเพิ่มเติมในอนาคตอันใกล้นี้

ที่มา : cloudflare

Comment