หลังจากเพิ่งมีประเด็นช่องโหว่ของ WinRAR ไปไม่นาน ล่าสุดโปรแกรมบีบอัดไฟล์ยอดนิยมอย่าง 7-Zip ก็ถูกพบช่องโหว่ร้ายแรงที่ถูกนำไปใช้โจมตีจริงแล้ว โดยหน่วยงาน NHS England Digital ของสหราชอาณาจักรออกมายืนยันว่าแฮกเกอร์เริ่มอาศัยช่องโหว่ใน 7-Zip เพื่อเจาะระบบจริงในภาคสนาม ส่งผลให้ผู้ใช้ที่ยังไม่ได้อัปเดตมีความเสี่ยงทันที โดยเฉพาะองค์กรที่ใช้ระบบแตกไฟล์อัตโนมัติ หรือรันงานด้วย Service Account

ช่องโหว่หลักที่ถูกระบุคือ CVE-2025-11001 ซึ่งมีความรุนแรงระดับ 7 / 10 คะแนน สาเหตุมาจากการจัดการ Symbolic Links ในไฟล์ ZIP ที่ไม่ถูกต้อง เปิดโอกาสให้ผู้โจมตีสร้างไฟล์ ZIP ที่ถูกดัดแปลงให้เข้าถึงตำแหน่งไฟล์ที่ไม่ได้ตั้งใจ พร้อมฝังโค้ดอันตรายไว้ภายใน เมื่อแตกไฟล์ โค้ดจะถูกรันด้วยสิทธิ์ของ Service Account โดยอัตโนมัติ ทำให้เกิดผลกระทบที่รุนแรง ช่องโหว่นี้ใช้ได้เฉพาะบน Windows และจะอันตรายเป็นพิเศษเมื่อรันด้วยสิทธิ์ผู้ดูแลระบบหรือเครื่องที่เปิด Developer Mode

นอกจากนี้ยังพบช่องโหว่อีกตัวคือ CVE-2025-11002 ซึ่งมีลักษณะคล้ายกันและมีความรุนแรงเท่ากัน โดยทั้งสองช่องโหว่นี้ฝังอยู่ใน 7-Zip มาตั้งแต่เวอร์ชัน 21.02 นักวิจัยจาก GMO Flatt Security เป็นผู้ค้นพบโดยอาศัยเครื่องมือช่วยตรวจสอบความปลอดภัยด้วย AI ชื่อ Takumi และถูกเปิดเผยรายละเอียดในเดือนตุลาคม 2025

สิ่งที่ทำให้สถานการณ์น่าเป็นห่วงยิ่งขึ้นคือมีการยืนยันแล้วว่ามีการโจมตีเกิดขึ้นจริง แม้จะยังไม่ทราบว่ามาจากกลุ่มใดหรือใช้วิธีการแบบไหน แต่การมีโค้ดโจมตีถูกเผยแพร่สู่สาธารณะทำให้ความเสี่ยงเพิ่มขึ้นอีกระดับ ช่องโหว่นี้ต้องรันภายใต้สิทธิ์สูง เช่น สิทธิ์แอดมิน แต่คอมพิวเตอร์ส่วนใหญ่ก็ใช้งานด้วยสิทธิ์ผู้ดูแลระบบเป็นปกติอยู่แล้ว ทำให้มีความเสี่ยงไม่ต่างกัน

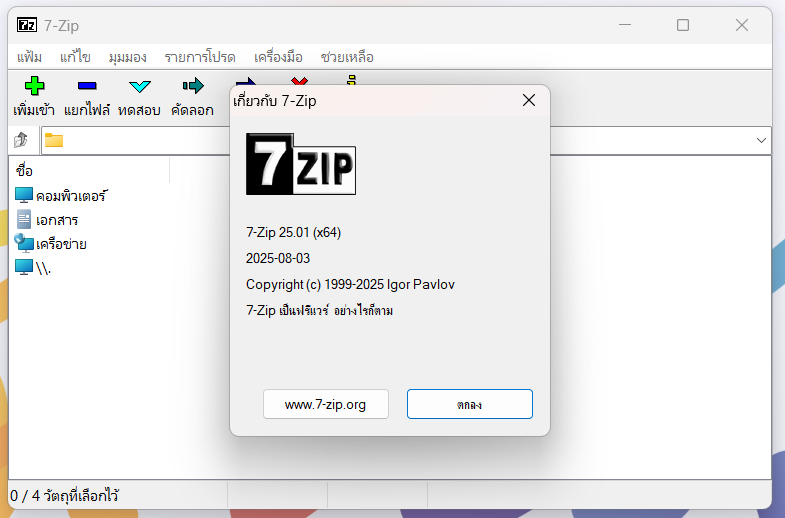

ข่าวดีคือช่องโหว่ทั้งหมดถูกแก้ไขแล้วใน 7-Zip เวอร์ชัน 25.00 และมีการปรับปรุงเพิ่มเติมใน 25.01 ที่ออกตามมา แต่เนื่องจาก 7-Zip ไม่มีระบบอัปเดตอัตโนมัติ ผู้ใช้จึงต้องดาวน์โหลดและติดตั้งด้วยตัวเอง หากใครยังใช้เวอร์ชันต่ำกว่า 25.00 ขอแนะนำให้อัปเดตทันที โดยเฉพาะในองค์กรที่มีระบบประมวลผลไฟล์ ZIP หรือการแตกไฟล์อัตโนมัติ เพื่อป้องกันการโจมตีที่กำลังเกิดขึ้นจริงในตอนนี้

ที่มา : thehackernews

Comment