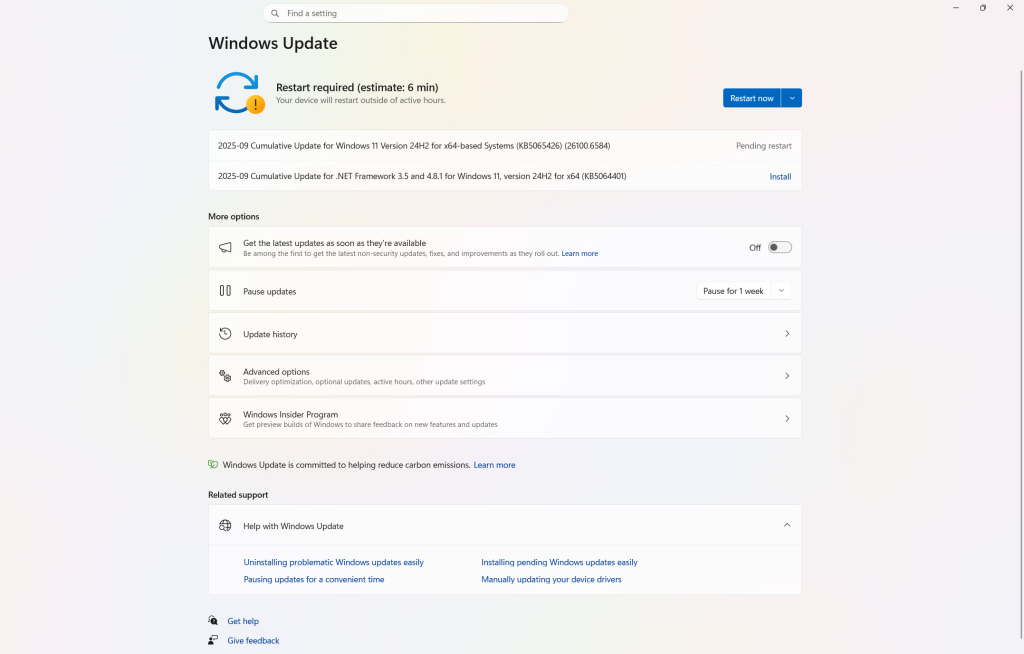

Microsoft ปล่อยอัปเดตความปลอดภัย (Patch Tuesday) ประจำเดือนกันยายน 2025 สำหรับ Windows 11 รหัส KB5065426 และ KB5065431 ส่วนของ Windows 10 รหัส KB5065429 ในรอบนี้มีการแก้ไขช่องโหว่รวมทั้งหมด 81 รายการ ซึ่งรวมถึงช่องโหว่แบบ Zero-Day ที่ถูกเปิดเผยต่อสาธารณะแล้ว 2 รายการ ได้แก่ Windows SMB Server และ Microsoft SQL Server

โดยมีช่องโหว่ร้ายแรง (Critical) ทั้งหมด 9 รายการ แบ่งเป็น ช่องโหว่รันโค้ดจากระยะไกล (Remote Code Execution – RCE): 5 รายการ ช่องโหว่เปิดเผยข้อมูล (Information Disclosure): 1 รายการ ช่องโหว่ยกระดับสิทธิ์ (Elevation of Privilege): 2 รายการ

รายละเอียดช่องโหว่ที่ได้รับการแก้ไขมีดังนี้

- ช่องโหว่ยกระดับสิทธิ์ (Elevation of Privilege): 41 รายการ

- ช่องโหว่ข้ามกลไกป้องกัน (Security Feature Bypass): 2 รายการ

- ช่องโหว่รันโค้ดระยะไกล (Remote Code Execution): 22 รายการ

- ช่องโหว่เปิดเผยข้อมูล (Information Disclosure): 16 รายการ

- ช่องโหว่โจมตีให้ระบบล่ม (Denial of Service): 3 รายการ

- ช่องโหว่ปลอมแปลงตัวตน (Spoofing): 1 รายการ

ตัวเลขเหล่านี้ไม่รวมช่องโหว่ที่ได้รับการแก้ไขไปก่อนหน้านี้ในเดือนเดียวกัน เช่น Azure, Dynamics 365 FastTrack, Mariner, Microsoft Edge และ Xbox

รายชื่อช่องโหว่ Zero-Day ที่มีการแก้ไข

CVE-2025-55234 – Windows SMB Elevation of Privilege

ช่องโหว่ใน SMB Server ที่อาจถูกโจมตีแบบ Relay Attack เพื่อยกระดับสิทธิ์ โดย Microsoft แนะนำให้ผู้ดูแลระบบเปิดการทำงานของ SMB Server Signing และ Extended Protection for Authentication (EPA) พร้อมตรวจสอบด้วยการเปิด Auditing เพื่อลดความเสี่ยง

CVE-2024-21907 – Newtonsoft.Json (SQL Server)

ช่องโหว่จากการจัดการข้อยกเว้นผิดพลาดใน Newtonsoft.Json (ก่อนเวอร์ชัน 13.0.1) ที่อาจทำให้เกิด StackOverflow Exception จนนำไปสู่การโจมตีแบบ Denial of Service ได้ ช่องโหว่นี้ถูกเปิดเผยครั้งแรกตั้งแต่ปี 2024 และถูกอัปเดตแก้ไขใน SQL Server แล้ว

นอกจาก Microsoft แล้ว ยังมีผู้ผลิตซอฟต์แวร์รายอื่นที่ปล่อยอัปเดตความปลอดภัยในช่วงเวลาเดียวกัน เช่น Adobe, Argo, Cisco, Google (Android), SAP, Sitecore และ TP-Link

แนะนำให้ทีม IT ดำเนินการอัปเดตระบบ Windows, SQL Server และผลิตภัณฑ์ของ Microsoft โดยเร็ว โดยเฉพาะช่องโหว่ Zero-Day และช่องโหว่ที่สามารถโจมตีจากระยะไกลได้ รวมถึงควรติดตามอัปเดตจากซัพพลายเออร์ซอฟต์แวร์รายอื่น ๆ อย่างใกล้ชิดเพื่อป้องกันการถูกโจมตีจากช่องโหว่เหล่านี้

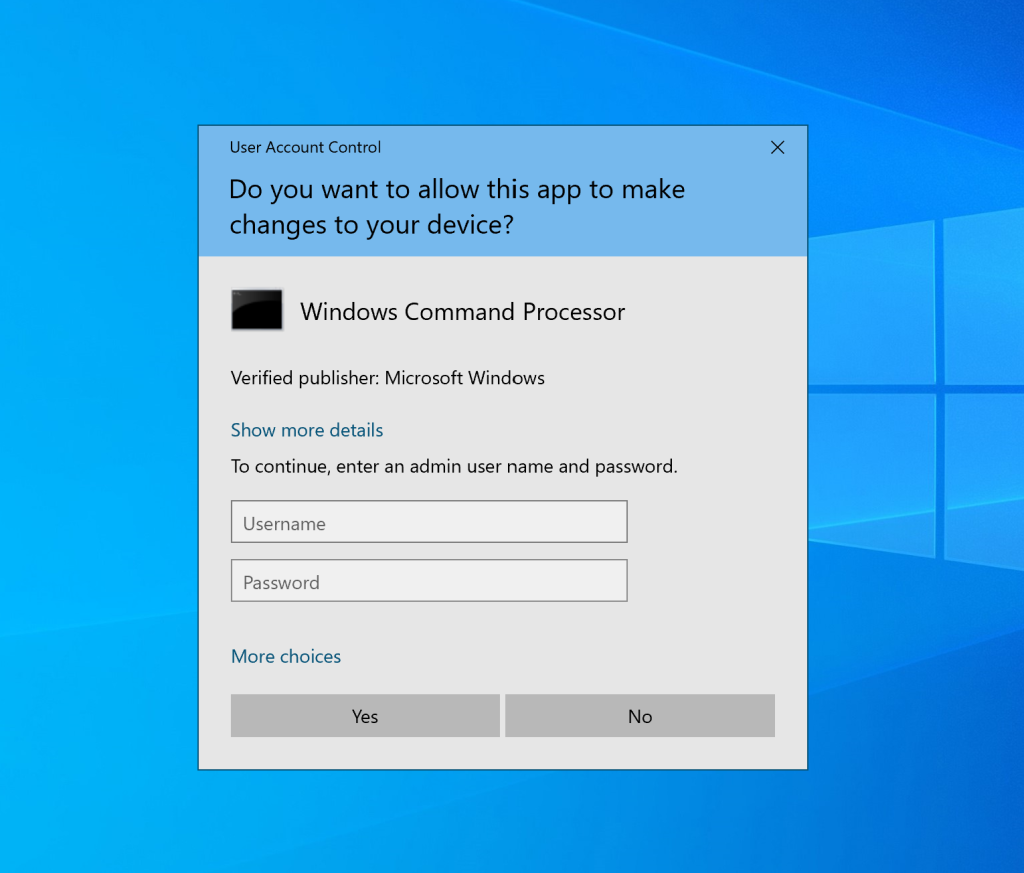

แก้บั๊ก UAC เด้งขอสิทธิ์แอดมินรัว ๆ

ย้อนกลับไปเมื่อเดือนสิงหาคมที่ผ่านมา Microsoft เจอบั๊กใหญ่ที่ทำเอาผู้ใช้ Windows ปวดหัวกันถ้วนหน้า เพราะอัปเดต KB5063878 ที่ออกมาแก้ช่องโหว่ด้านความปลอดภัย กลับสร้างปัญหาใหม่ให้ UAC (User Account Control) เด้งขึ้นมาขอสิทธิ์แอดมินแบบไม่จำเป็น ทำให้แอปหลายตัวใช้งานติดขัด เช่น Autodesk, Microsoft Office รุ่นเก่า ๆ รวมถึงโปรแกรมที่ติดตั้งผ่านไฟล์ MSI บางครั้งถึงขั้นขึ้น Error Code 1730 แล้วไปต่อไม่ได้

แม้ Microsoft จะมีวิธีแก้ขัดอย่างการกด Run as administrator หรือใช้ Group Policy ที่ชื่อว่า Known Issue Rollback (KIR) แต่ก็ยังไม่ใช่การแก้ถาวร ล่าสุดใน Patch Tuesday เดือนกันยายน (KB5065426 / KB5065431 สำหรับ Windows 11 และ KB5065429 / KB5065428 / KB5065427 / KB5065430 สำหรับ Windows 10) Microsoft ได้ออกแพตช์แก้ไขจริงจังแล้ว โดยปรับให้ UAC เด้งขึ้นมาเฉพาะกรณีที่ไฟล์ MSI เรียกใช้สิทธิ์พิเศษจริง ๆ เท่านั้น และยังเปิดให้แอดมินสามารถตั้ง allowlist สำหรับแอปบางตัวได้ด้วย

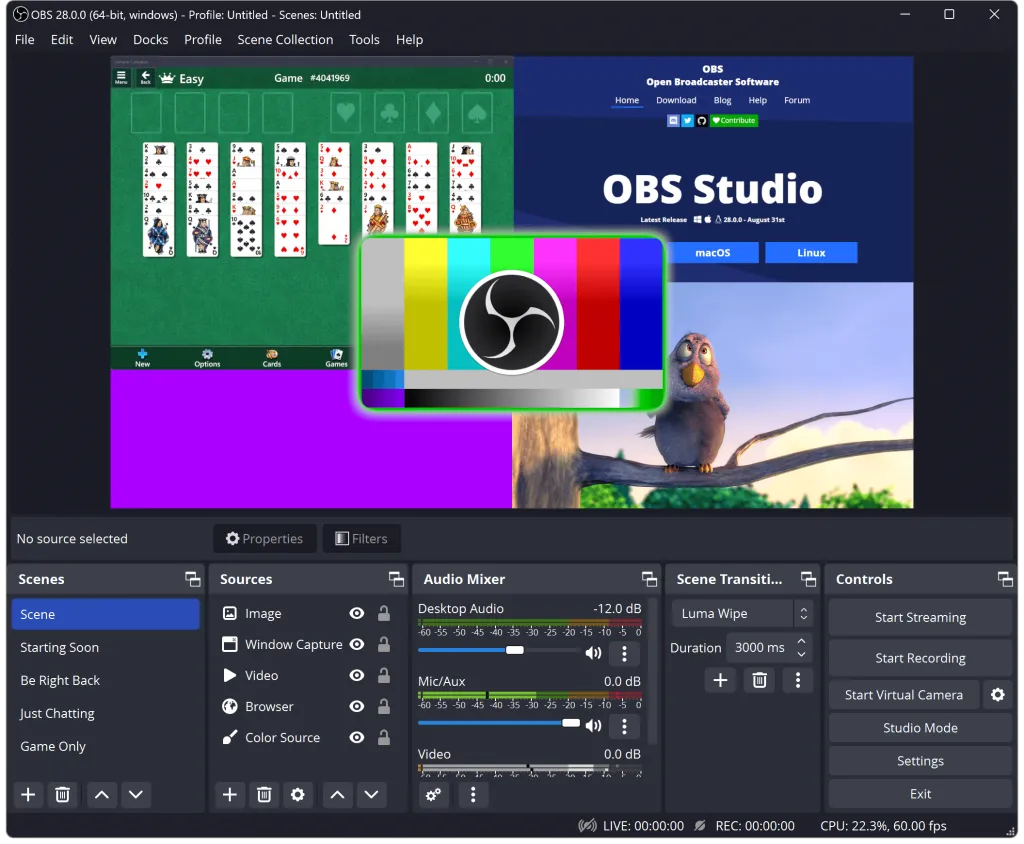

แก้บั๊ก NDI ภาพเสียงกระตุกบน OBS

อีกหนึ่งปัญหาที่ผู้ใช้โดยเฉพาะสายสตรีมเจอกันถ้วนหน้าคือบั๊กของ NDI (Network Device Interface) ที่ทำให้การสตรีมผ่าน OBS และแอปอื่น ๆ มีอาการภาพกระตุก เสียงสะดุด จนใช้งานไม่ลื่นไหล เดิมที Microsoft แนะนำให้เปลี่ยนโหมดรับสัญญาณจาก RUDP ไปใช้ TCP หรือ UDP เป็นการแก้ขัดชั่วคราว

แต่ในการอัปเดตเดือนกันยายนนี้ Microsoft ได้แก้ปัญหาโดยตรง ทำให้ไม่จำเป็นต้องเปลี่ยนการตั้งค่าเองอีกต่อไป ผู้ใช้ Windows 11 (เวอร์ชัน 24H2) และ Windows 10 (เวอร์ชัน 22H2 และ 21H2) สามารถอัปเดตแพตช์แล้วใช้งาน OBS ได้ลื่นเหมือนเดิม ส่วน Windows Server ไม่ได้รับผลกระทบตั้งแต่แรก

ที่มา : bleepingcomputer

Comment