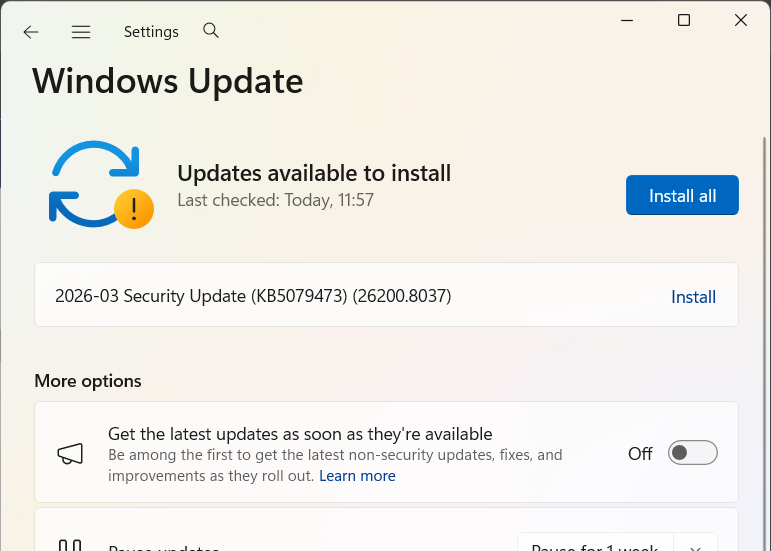

Microsoft ปล่อยอัปเดตความปลอดภัย (Patch Tuesday) ประจำเดือนมีนาคม 2026 เพื่อแก้ไขช่องโหว่รวมทั้งหมด 79 รายการ Windows 11 รหัส KB5079473 และ KB5078883 ส่วน Windows 10 ที่เข้าร่วมโครงการ ESU รหัส KB5078885

โดยมีช่องโหว่ Zero-Day ที่ถูกเปิดเผยต่อสาธารณะ 2 รายการ รหัส CVE-2026-21262 ความรุนแรงตาม CVSSv3 8.8 / 10 คะแนน และ CVE-2026-26127 ความรุนแรงตาม CVSSv3 7.5 / 10 คะแนน แม้จะยังไม่มีรายงานว่าถูกนำไปใช้โจมตีจริงในขณะนี้ แต่ก็มีความเสี่ยงเหมือนกัน

ในการอัปเดตรอบนี้ มีช่องโหว่ระดับร้ายแรง (Critical) จำนวน 3 รายการ แบ่งเป็นช่องโหว่รันโค้ดจากระยะไกล (Remote Code Execution – RCE) 2 รายการ และช่องโหว่เปิดเผยข้อมูล (Information Disclosure) อีก 1 รายการ

รายละเอียดช่องโหว่ที่ได้รับการแก้ไขมีดังนี้

- ช่องโหว่ยกระดับสิทธิ์ (Elevation of Privilege): 46 รายการ

- ช่องโหว่หลบเลี่ยงระบบความปลอดภัย (Security Feature Bypass): 2 รายการ

- ช่องโหว่รันโค้ดจากระยะไกล (Remote Code Execution): 18 รายการ

- ช่องโหว่เปิดเผยข้อมูล (Information Disclosure): 10 รายการ

- ช่องโหว่โจมตีให้ระบบล่ม (Denial of Service): 4 รายการ

- ช่องโหว่ปลอมแปลงตัวตน (Spoofing): 4 รายการ

ตัวเลขดังกล่าว ไม่รวม ช่องโหว่ของ Microsoft Edge รวมถึง Mariner, Payment Orchestrator Service, Azure และ Microsoft Devices Pricing Program ที่ถูกแก้ไขไปก่อนหน้านี้ในเดือนเดียวกัน

รายละเอียด Zero-Day เดือนมีนาคม 2026

1. CVE-2026-21262

ความรุนแรงตาม CVSSv3 8.8 / 10 คะแนน เป็นช่องโหว่ประเภท Elevation of Privilege ใน SQL Server ซึ่งเกิดจากการควบคุมสิทธิ์การเข้าถึงที่ไม่เหมาะสม ทำให้ผู้โจมตีที่มีสิทธิ์ในระบบอยู่แล้วสามารถยกระดับสิทธิ์ผ่านเครือข่ายจนได้รับสิทธิ์ระดับ SQLAdmin ได้

2. CVE-2026-26127

ความรุนแรงตาม CVSSv3 7.5 / 10 คะแนน เป็นช่องโหว่ Denial of Service ใน .NET เกิดจากปัญหาการอ่านข้อมูลนอกขอบเขต (out-of-bounds read) ซึ่งอาจเปิดช่องให้ผู้โจมตีที่ไม่ได้รับอนุญาตสามารถทำให้บริการหรือระบบหยุดทำงานผ่านเครือข่ายได้

นอกจากนี้ Microsoft ยังแก้ไขช่องโหว่ Remote Code Execution ใน Microsoft Office อีก 2 รายการ ซึ่งสามารถถูกโจมตีได้ผ่าน Preview Pane ของโปรแกรม ทำให้ผู้ใช้มีความเสี่ยงแม้เพียงเปิดดูไฟล์ตัวอย่าง จึงแนะนำให้รีบอัปเดตโดยเร็ว

อีกหนึ่งช่องโหว่ที่น่าสนใจคือ CVE-2026-26144 ความรุนแรงตาม CVSSv3 7.5 / 10 คะแนน ไม่ใช่ Zero-Day แต่เป็นช่องโหว่ Information Disclosure ใน Microsoft Excel โดยผู้โจมตีอาจใช้ช่องโหว่นี้เพื่อดึงข้อมูลออกจากระบบผ่าน Microsoft Copilot ในโหมด Agent ได้ ทำให้เกิดการเปิดเผยข้อมูลโดยที่ผู้ใช้ไม่ต้องมีการคลิกหรือโต้ตอบใด ๆ (Zero-click attack)

ขณะเดียวกัน ผู้ผลิตซอฟต์แวร์รายอื่นก็ออกอัปเดตความปลอดภัยในเดือนมีนาคมเช่นกัน เช่น Adobe, Cisco, Fortinet, Google (Android), HPE และ SAP โดยบางรายแก้ไขช่องโหว่รุนแรง รวมถึง Zero-Day ที่ถูกใช้โจมตีจริง

แนะนำให้ผู้ดูแลระบบและผู้ใช้งานรีบติดตั้งอัปเดตความปลอดภัยของ Microsoft และซอฟต์แวร์ที่เกี่ยวข้องโดยเร็ว เพื่อลดความเสี่ยงจากการถูกโจมตีผ่านช่องโหว่เหล่านี้

ที่มา : bleepingcomputer

Comment