มีการตรวจพบช่องโหว่ด้านความปลอดภัย Dirty Pipe ในระดับเคอร์เนล Linux ส่งผลกระทบต่อโทรศัพท์ที่ทำงานอยู่บนระบบปฏิบัติการ Android 12 บางรุ่นเช่น Galaxy S22 ของ Samsung และ Pixel 6 ของ Google โดยแฮกเกอร์สามารถอาศัยช่องโหว่เพื่อขโมยข้อมูลและเข้าควบคุมเครื่องจากระยะไกลได้

ไม่ใช่มือถือทุกรุ่นจะได้รับผลกระทบจาก Dirty Pipe

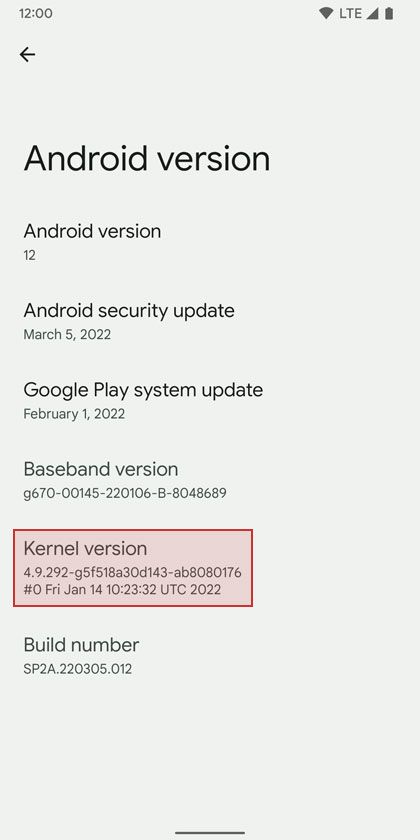

Dirty Pipe เป็นบั๊กที่มีอยู่ในเคอร์เนล Linux เวอร์ชัน 5.8 และใหม่กว่า ดังนั้นถึงจะกล่าวแบบกว้าง ๆ ในทางเทคนิคว่า Android 12 ได้รับผลกระทบ รวมถึงอุปกรณ์อื่น ๆ ที่มีพื้นฐานเดียวกันอย่าง Chormebook และ Chromecast แต่ไม่ใช่กับทั้งหมด เพราะส่วนใหญ่แล้วยังใช้เคอร์เนล Linux รุ่นเก่า ยกตัวอย่างเช่น Pixel 3a ล่าสุดเป็นเวอร์ชัน 4.9 อยู่ เลยรอดตัวไป

วิธีตรวจสอบเวอร์ชันเคอร์เนลบน Android

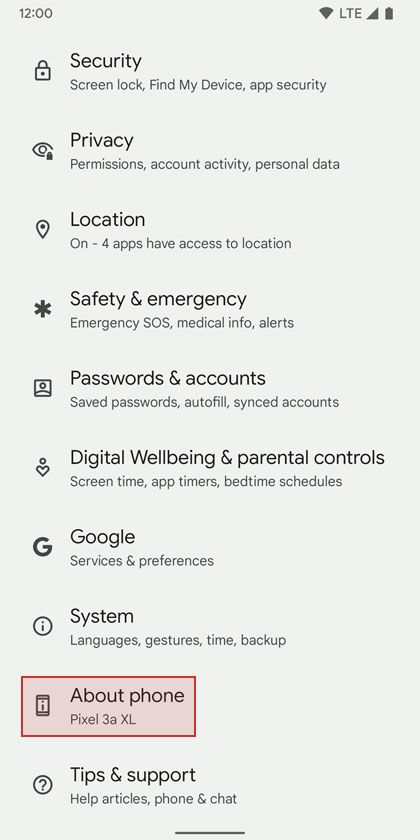

เนื่องจาก Android แต่ละยี่ห้อมีอินเทอร์เฟซที่ไม่เหมือนกัน ดังนั้นการตรวจเวอร์ชันเคอร์เนลอาจมีวิธีที่ไม่เหมือนกัน แต่โดยรวมแล้วจะไม่แตกต่างกันมากเท่าไหร่ ดังนี้

- เข้าแอป Setting (ตั้งค่า)

- เลื่อนหาเมนู About phone (เกี่ยวกับโทรศัพท์) หรือพิมพ์ในช่องค้นหา

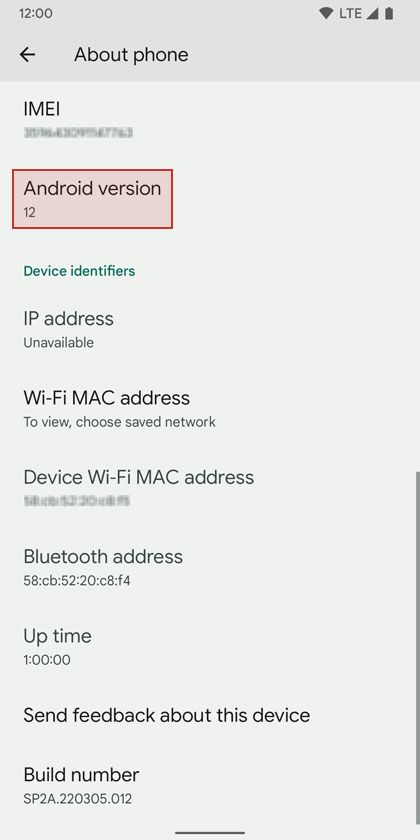

- จากนั้นไปที่ Android version (เวอร์ชัน Android)

- บางยี่ห้ออาจต้องแตะที่ Android version (เวอร์ชัน Android) ซ้ำอีกครั้ง

- ตรวจสอบหมายเลขที่อยู่ใต้เมนู Kernel version (เวอร์ชันเคอร์เนล)

หากเป็นเวอร์ชัน 5.8 หรือสูงกว่า แสดงว่ามีช่องโหว่ Dirty Pipe ในทางกลับกัน หากเป็นเวอร์ชันต่ำกว่า 5.8 แสดงว่าปลอดภัย

วิธีตรวจสอบเวอร์ชันเคอร์เนลบน Chrome OS

ฝั่ง Chromebook สามารถตรวจสอบเวอร์ชันเคอร์เนลได้ผ่านทาง Chrome ดังนี้

- เปิดแอป Chrome

- พิมพ์ chrome://system ในช่อง URL แล้วกด Enter

- เลื่อนลงมาที่ uname

- ตรวจสอบตัวเลขที่ปรากฏหลัง Linux localhost

เช่นเดียวกับใน Android ตามที่กล่าวไปแล้ว หากเป็นเวอร์ชัน 5.8 หรือสูงกว่า แสดงว่ามีช่องโหว่ Dirty Pipe ในทางกลับกัน หากเป็นเวอร์ชันต่ำกว่า 5.8 แสดงว่าปลอดภัย

สาธิตความอันตราย เจาะระบบ Android ได้ในไม่กี่วินาที

https://twitter.com/Fire30_/status/1503422980612923404?cxt=HHwWmIC9qYjPnd0pAAAA

ผู้ใช้งานทวิตเตอร์ชื่อ Fire30 ได้สาธิตการทำงานของบั๊ก Dirty Pipe ให้ดู โดยจะเห็นได้ว่า Galaxy S22 และ Pixel 6 ที่อัปเดตซอฟต์แวร์เป็นเวอร์ชันปัจจุบันแล้วยังโดน Root และเข้าถึง SELinux สำหรับควบคุมการเข้าถึงระบบได้ง่าย ๆ เพียงแค่ไม่กี่วินาทีโดยไม่ต้องเสียบสาย USB เข้ากับพีซีเสียด้วยซ้ำไป

Google ทราบเรื่องแล้ว เตรียมปล่อยอัปเดตอุดช่องโหว่

![]()

นักพัฒนาซอฟต์แวร์ชื่อ Max Kellermann ค้นพบวิธีแก้ไขบั๊ก Dirty Pipe แล้วเมื่อปลายเดือนกุมภาพันธ์ หลัง Google ได้รับรายงานจึงได้อุดช่องโหว่ดังกล่าวในซอร์สโค้ดของ Android และ Chrome OS แต่กว่าแพตช์ความปลอดภัยจะออกคงต้องรอรอบของเดือนหน้า (หรืออาจมีอัปเดตเฉพาะกิจ)

ส่วนวิธีการรักษาอุปกรณ์ให้อยู่รอดปลอดภัยในตอนนี้ ในฝั่งผู้ใช้งานคงมีอะไรให้ทำได้ไม่มากนัก แต่อย่างน้อยที่สุดก็ควรติดตั้งเฉพาะแอปจากแหล่งที่มาที่เชื่อถือได้ ซึ่งเป็นเรื่องพื้นฐานที่ควรทำอยู่แล้วนั่นเองครับ

ที่มา : AOSP | 9to5Google | Android Police

Comment