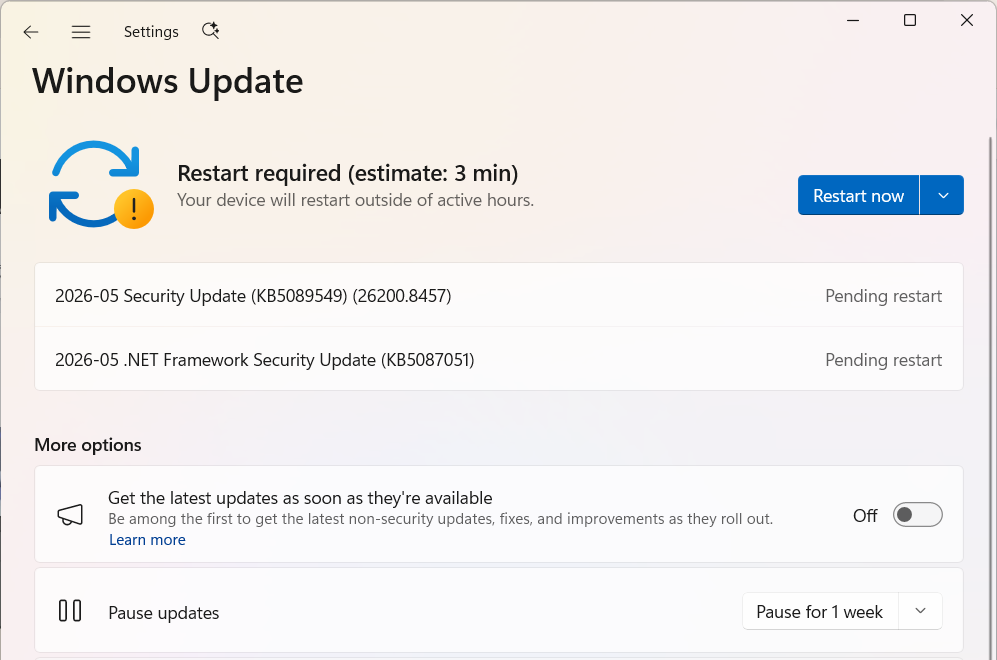

Microsoft ปล่อยอัปเดตความปลอดภัย (Patch Tuesday) ประจำเดือนพฤษภาคม 2026 เพื่อแก้ไขช่องโหว่รวมทั้งหมด 120 รายการ โดยในรอบนี้ไม่มีช่องโหว่ Zero-Day ที่ถูกเปิดเผยหรือถูกใช้โจมตีจริง สำหรับ Windows 11 มีการปล่อย cumulative update รหัส KB5089549 และ KB5087420 ส่วน Windows 10 ที่อยู่ในโครงการ Extended Security Update (ESU) ได้รับอัปเดต KB5087544

ในการอัปเดตรอบนี้ มีช่องโหว่ระดับร้ายแรง (Critical) จำนวน 17 รายการ แบ่งเป็นช่องโหว่รันโค้ดจากระยะไกล (Remote Code Execution – RCE) 14 รายการ, ช่องโหว่ยกระดับสิทธิ์ (Elevation of Privilege) 2 รายการ และช่องโหว่เปิดเผยข้อมูล (Information Disclosure) อีก 1 รายการ

รายละเอียดช่องโหว่ที่ได้รับการแก้ไขมีดังนี้

- ช่องโหว่ยกระดับสิทธิ์ (Elevation of Privilege): 61 รายการ

- ช่องโหว่หลบเลี่ยงระบบความปลอดภัย (Security Feature Bypass): 6 รายการ

- ช่องโหว่รันโค้ดจากระยะไกล (Remote Code Execution): 31 รายการ

- ช่องโหว่เปิดเผยข้อมูล (Information Disclosure): 14 รายการ

- ช่องโหว่โจมตีให้ระบบล่ม (Denial of Service): 8 รายการ

- ช่องโหว่ปลอมแปลงตัวตน (Spoofing): 13 รายการ

หนึ่งในจุดที่น่ากังวลของรอบนี้คือ Microsoft ได้แก้ไขช่องโหว่จำนวนมากใน Microsoft Office, Word และ Excel ซึ่งสามารถถูกโจมตีผ่านไฟล์เอกสารที่ถูกฝังโค้ดอันตราย และบางกรณีสามารถโจมตีได้ผ่าน Preview Pane หรือหน้าต่างแสดงตัวอย่างไฟล์ ส่งผลให้ผู้โจมตีสามารถรันโค้ดบนเครื่องเป้าหมายได้

นอกจากนี้ยังมีช่องโหว่สำคัญอื่น ๆ เช่น

- CVE-2026-35421 ช่องโหว่ Windows GDI Remote Code Execution ที่สามารถโจมตีผ่านไฟล์ EMF ที่เปิดด้วย Microsoft Paint

- CVE-2026-40365 ช่องโหว่ Microsoft SharePoint Server Remote Code Execution ที่เปิดทางให้ผู้โจมตีรันโค้ดบนเซิร์ฟเวอร์จากระยะไกล

- CVE-2026-41096 ช่องโหว่ Windows DNS Client Remote Code Execution ที่อาจถูกโจมตีผ่าน DNS Server ที่ถูกดัดแปลงข้อมูลตอบกลับ

ตัวเลขดังกล่าว ไม่รวม ช่องโหว่ของ Microsoft Edge/Chromium รวมถึง Mariner, Azure, Copilot, Microsoft Teams และ Microsoft Partner Center ที่ถูกแก้ไขไปก่อนหน้านี้ในเดือนเดียวกัน

ขณะเดียวกัน ผู้ผลิตซอฟต์แวร์รายอื่นก็ออกอัปเดตความปลอดภัยในเดือนพฤษภาคมเช่นกัน เช่น Adobe, AMD, Apple, Cisco, Fortinet, Google (Android), Ivanti, Mozilla, Palo Alto Networks, SAP และ vm2 โดยบางรายแก้ไขช่องโหว่รุนแรง รวมถึง Zero-Day ที่ถูกใช้โจมตีจริง

แนะนำให้ผู้ดูแลระบบและผู้ใช้งานรีบติดตั้งอัปเดตความปลอดภัยของ Microsoft และซอฟต์แวร์ที่เกี่ยวข้องโดยเร็ว เพื่อลดความเสี่ยงจากการถูกโจมตีผ่านช่องโหว่เหล่านี้

ที่มา : bleepingcomputer

Comment