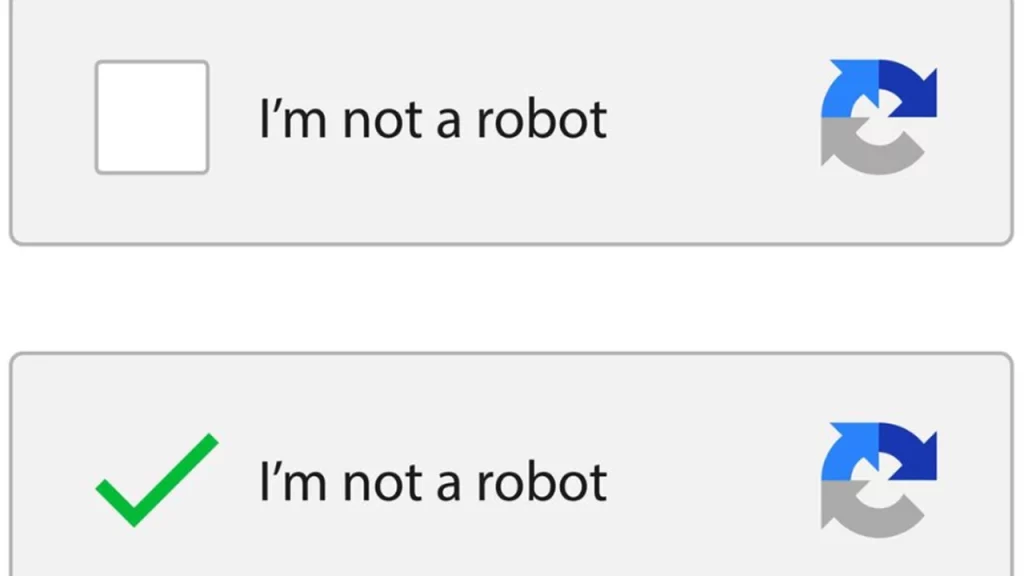

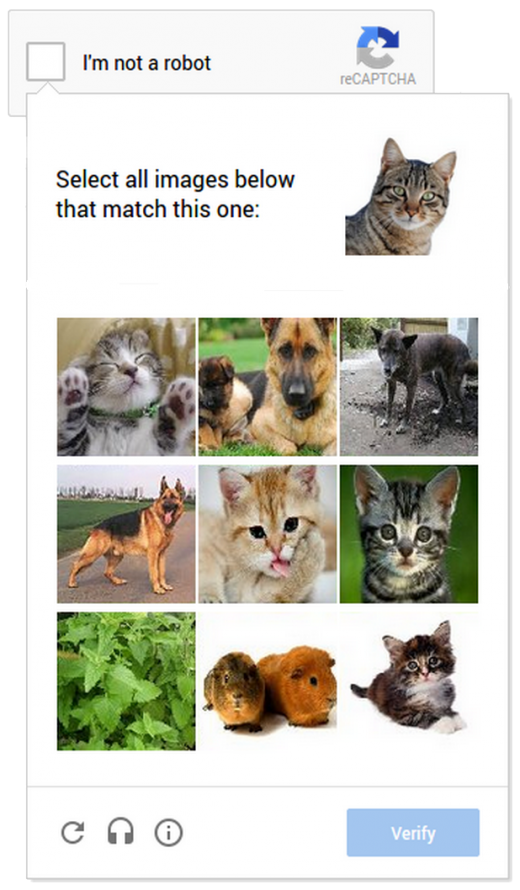

นักวิจัยด้านความปลอดภัยทางไซเบอร์พบเทคนิคใหม่ที่เรียกว่า “ClickFix CAPTCHA” ที่แฮกเกอร์ใช้หลอกเหยื่อให้ติดตั้งมัลแวร์ เช่น Qakbot, Ransomware และ Infostealers โดยอาศัยหน้าตรวจสอบ CAPTCHA ปลอมที่ดูน่าเชื่อถือ เพื่อให้เหยื่อหลงเชื่อและทำตามคำสั่งที่แฮกเกอร์วางไว้

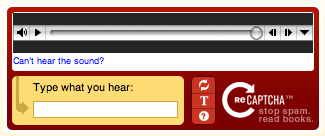

การโจมตีเริ่มจากการหลอกให้เหยื่อเข้าเว็บไซต์ฟิชชิง เช่น cfcaptcha[.]com ซึ่งแสดงหน้า CAPTCHA ปลอม พร้อมคำแนะนำให้กด Windows Key + R จากนั้นกด CTRL + V เพื่อวางคำสั่งที่ระบบฝังไว้ในคลิปบอร์ด และกด Enter เพื่อรันคำสั่งดังกล่าว ซึ่งจริง ๆ แล้วเป็น PowerShell script ที่จะดาวน์โหลดมัลแวร์จากเซิร์ฟเวอร์ของแฮกเกอร์ เช่น duolingos[.]com และติดตั้งลงในเครื่องของเหยื่อ

แฮกเกอร์ใช้เทคนิคซับซ้อนในการหลบเลี่ยงการตรวจจับ โดยเข้ารหัสข้อมูลหลายชั้น เช่น การเข้ารหัสแบบ XOR และการสร้าง URL แบบไดนามิก ทำให้ระบบรักษาความปลอดภัยวิเคราะห์ได้ยาก นอกจากนี้ ไฟล์ ZIP ที่ใช้ในการแพร่กระจายมัลแวร์ยังโฮสต์อยู่ภายใต้บริการ Cloudflare และแสดงผลลัพธ์เป็น 404 เพื่อลดโอกาสในการถูกจับได้

จากการตรวจสอบเชิงลึกพบว่า แฮกเกอร์ยังใช้ Dropper ที่พัฒนาด้วยภาษา PHP ทำหน้าที่เป็นตัวกลางในการดึงมัลแวร์จากเซิร์ฟเวอร์สำรอง ซึ่งช่วยปกปิดโครงสร้างการโจมตีที่แท้จริง และหลบเลี่ยงการตรวจสอบจากระบบรักษาความปลอดภัยได้อย่างแนบเนียน แม้จะมีความพยายามในการปิดกั้นโดเมนที่เกี่ยวข้องบางส่วน แต่เทคนิคที่นำมาใช้นี้จัดว่าอยู่ในระดับสูง เพราะไม่เพียงอาศัยช่องโหว่ของระบบเท่านั้น หากยังผสมผสานการล่อลวงทางจิตวิทยา (Social Engineering) เพื่อโน้มน้าวให้เหยื่อลงมือด้วยตนเองด้วย

เทคนิค ClickFix นี้ยังสอดคล้องกับกลยุทธ์หลายด้านใน MITRE ATT&CK ซึ่งเป็นเฟรมเวิร์กที่ใช้จำแนกวิธีการโจมตีทางไซเบอร์ โดยครอบคลุมตั้งแต่การเข้าถึงระบบเบื้องต้นผ่านการ Phishing, การดำเนินการคำสั่งด้วย PowerShell ไปจนถึงการหลบเลี่ยงการตรวจจับด้วยการ Obfuscation ทั้งหมดนี้สะท้อนถึงความซับซ้อนและความช่ำชองของผู้โจมตี ที่สามารถออกแบบการโจมตีได้อย่างแยบยลและมีประสิทธิภาพราวกับวางแผนมาอย่างละเอียดทุกขั้นตอน

ในบางกรณีแฮกเกอร์ใช้ช่องทางโซเชียลมีเดีย เช่น LinkedIn ในการโพสต์ลิงก์ที่ดูเหมือนไม่มีอันตราย เช่น ลิงก์ช่วยทำการบ้านหรือลิงก์ดาวน์โหลดเกม แต่พอคลิกเข้าไปกลับถูกพาไปยัง CAPTCHA ปลอมที่ใช้ ClickFix เพื่อหลอกให้รันคำสั่งติดตั้งมัลแวร์โดยที่ผู้ใช้ไม่รู้ตัว

เทคนิค ClickFix ได้รับความนิยมมากขึ้นเรื่อย ๆ เพราะมันหลอกเหยื่อให้ลงมือทำเองโดยไม่รู้ตัว ซึ่งทำให้ระบบรักษาความปลอดภัยแบบอัตโนมัติยากจะตรวจจับ ผู้เชี่ยวชาญแนะนำให้ผู้ใช้ระมัดระวังกับเว็บไซต์ที่ไม่รู้จัก อย่าคัดลอกหรือวางคำสั่งจากหน้าเว็บลงในระบบของตนเองโดยไม่ตรวจสอบให้แน่ชัด และควรตรวจสอบความน่าเชื่อถือของเว็บไซต์ด้วยการดูใบรับรอง SSL หรือสัญญาณเตือนภัยอื่น ๆ

สุดท้ายนี้ การกลับมาของ Qakbot และการพัฒนาของเทคนิค ClickFix เป็นเครื่องเตือนว่า องค์กรและผู้ใช้ทั่วไปควรเพิ่มการป้องกันภัยไซเบอร์ให้เข้มข้นยิ่งขึ้น โดยเฉพาะการสร้างความรู้เท่าทันเกี่ยวกับ Social Engineering ที่เน้นหลอกล่อพฤติกรรมมนุษย์ มากกว่าการเจาะระบบโดยตรง

ที่มา : darkreading gbhackers cyberpress

Comment