ก่อนหน้านี้มีผู้ไม่ประสงค์ดี สร้างฟิชชิง (phishing) หน้าเว็บธุรกรรมทางการเงินของธนาคารที่มี url และหน้าตาที่ใกล้เคียงกับหน้าเว็บของธนาคารจริงๆ เพื่อดักเอาข้อมูลทางทำธุรกรรมทางการเงินไป

แต่ต่อมาการโจรกรรมข้อมูลได้พัฒนาขึ้น ถึงแม้ว่าเราจะเข้า url ถูกแล้วแต่ก็ยังไม่วายโดนล้วงข้อมูลไปอยู่ดี ช่วงนี้ถ้าใครสังเกตจะเห็นว่าหลายๆ ธนาคารพยายามแจ้งเตือนให้ลูกค้าระมัดระวังเรื่องโทรจันและสปายแวร์ที่ดักจับข้อมูลเกี่ยวกับการทำธุรกรรมการเงินทางออนไลน์ (เช่น KBank, SCB, BBL, KTB และอีกหลายธนาคาร)

ถึงแม้ทางธนาคารพยายามประชาสัมพันธ์แจ้งเตือนลูกค้าแล้ว แต่ก็ยังมีเหยื่อที่ตกเป็นผู้เสียหายจากโทรจันและสปายแวร์เหล่านี้อยู่ เรามาดูกันว่าเจ้าโทรจันและสปายแวร์ที่ว่านี้หลอกเราได้อย่างแนบเนียนอย่างไร

ตอนนี้มีโทรจันบน Windows ที่มีชื่อว่า Win32/Autorun.spy.Banker.M กำลังระบาดอย่างหนัก โดยมันจะแฝงตัวเข้าไปเกาะติดกับบราวเซอร์ IE (เวอร์ชั่นเก่าๆ) และ Firefox โดยมันจะสร้างหน้าเว็บทับหน้าเว็บธุรกรรมทางการเงินจริงๆ ของธนาคารนั้น ดังรูปด้านบน (ถึงแม้ว่าเราจะเข้า url หน้าเว็บธุรกรรมทางการเงินของธนาคารนั้นๆ ถูกก็ตาม)

จะเห็นว่าตรงช่องด้านซ้ายจะมีประกาศชี้ชวนให้ลูกค้าติดตั้งแอนตี้ไวรัส AVG บนมือถือฟรี เมื่อเรากรอก username และ password แล้ว (ไม่ว่าจะถูกหรือผิด) มันก็จะเด้งมายังหน้าให้กรอกเบอร์โทรศัพท์ที่เราใช้รับ OTP ตอนทำธุรกรรมทางการเงิน ดังรูปด้านบน จากนั้นก็จะบอกว่าให้เราเปิดมือถือและกดดาวโหลดไฟล์ apk ที่อ้างว่าเป็นแอนตี้ไวรัส AVG (ซึ่งจริงๆ แล้วเป็นมัลแวร์) ตาม url ของ link ที่ส่งมาและนำ code จากแอพมา activate บนหน้าเว็บอีกที

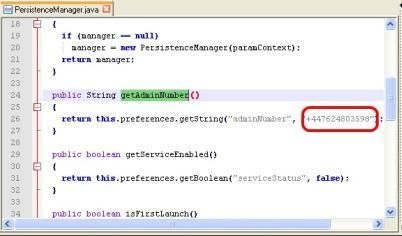

โดยมัลแวร์ที่มีรูปไอคอนเป็น AVG ที่ว่านี้ทาง ThaiCERT ได้ทำการชำแหละและตรวจดูไส้ในแล้วพบว่ามัลแวร์ตัวนี้จะดักจับ เขียน และส่งต่อ SMS ได้ คาดว่ามันคงจะดักอ่าน SMS OTP บนเครื่องและส่งหมายเลข OTP นี้กลับไปยังประเทศอังกฤษ (+447624803598)

ในตอนนี้นอกจากจะต้องตรวจสอบ url หน้าเว็บธุรกรรมทางการเงินให้ถูกต้องแล้ว ยังต้องคอยตรวจสอบสิ่งผิดปกติบนหน้าเว็บด้วย และไม่ดาวน์โหลดแอพที่ไม่ได้มาจาก Play Store อย่างในกรณีนี้ที่หลอกให้โหลดแอพผ่าน link ใน SMS

ใครที่กำลังสงสัยว่าโดนล้วงข้อมูลไปแล้ว แนะนำว่าให้โทรไป call center ของธนาคารนั้นๆ เพื่อระงับบัญชีธุรกรรมทางออนไลน์

อ้างอิง pantip.com และ ThaiCERT

ปล. นอกจากจะเจอบนหน้าเว็บของ SCB แล้ว ยังเจอบนหน้าเว็บของ KBank ด้วย (facebook)

เพิ่มเติม

ทาง ThaiCERT ได้้อัพเดทข้อมูลที่มาของการระบาดโทรจัน Win32/Autorun.spy.Banker.M พบว่ามันแพร่ระบาดมาจากเว็บไซต์สำนักข่าวในไทย ซึ่งเว็บไซต์สำนักข่าวโดนเจาะจากผู้ไม่ประสงค์ดีเพื่อฝั่งโทรจันที่โจมตีผ่านช่องโหว่ของปลั๊กอิน Java (Applet)

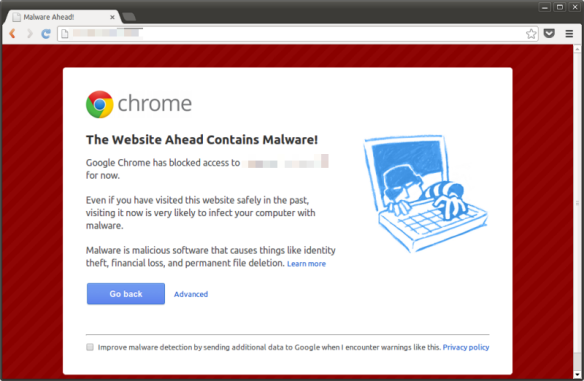

แต่โดยปกติแล้วบราวเซอร์อย่าง Google Chrome และ Firefox สามารถที่จะแจ้งเตือนผู้ใช้ว่าเว็บที่กำลังจะเข้านั้นมีโทรจันหรือสปายแวร์แฝงอยู่ หรือบางแอนตี้ไวรัสก็จะแจ้งเตือนเช่นกันถ้าหากเราเข้าเว็บที่มีโทรจันหรือสปายแวร์

ถ้าเราไม่มีความจำเป็นที่ต้องใช้ปลั๊กอิน Java (Applet) ก็ควรที่จะลบหรือปิด (Disable) มันซะ ถ้าจำเปิดต้องใช้ค่อยเปิดขึ้นมาใช้ใหม่ อย่างผมยังต้องใช้เพื่อเล่นเกมกระดานบนเว็บ thaibg.com ซึ่งต้องใช้ปลั๊กอิน Java (Applet) ในการเล่นเกม

หากใครที่สงสัยว่าตัวเองจะติดโทรจัน Win32/Autorun.spy.Banker.M หรือว่าติดไปแล้ว ก็สามารถเข้าไปดีวิธีตรวจสอบและวิธีแก้ไขได้ที่ ThaiCERT

ถ้าใช้ Chrome จะปลอดภัยรึป่าวครับ

ถ้าจะทำธุรกรรมออนไลน์บน PC "ผมยอมเสียเวลาบูทเข้า Ubuntu Live USB" อย่างน้อยก็ปลอดภัยขึ้นมาระดับนึง

ผมไม่ทำ เลย อะไรที่โอนเงินบนมือถือ กลัวจัด หุหุ และ OTP ผมใช้ จอขาวดำแทน สมาทโฟนก็ใช้ทุกอย่างยกเว้นเกี่ยวกับเงิน

ผมขอถามเป็นความรู้หน่อยครับ

ตอนที่เราโอนเงินในมือถือ ถ้าเกิดมัลแวร์มันจับ OTP เราไปได้ แล้วเค้าทำยังไงต่อ ถึงจะขโมยตังเนาได้อะครับ

เพราะว่า การขอ OTP แต่ละครั้ง ก็จะมี REF เปลี่ยนไปเรื่อยๆ แล้วก็มีการจับเวลาด้วย ท่านใดพอจะทราบ เอามาแชร์เป็นความรู้ได้ จะขอขอบคุณมากเลยครับ ผมอยากรู้จริงๆ (ไม่ได้จะเอาไปทำเองนะครับ แหม)

เคยดูข่าวช่อง 3 เค้าบอก ถ้าเครื่องเรามี app malware มันจะแอบ forword OTP SMS ที่จะเข้าเครื่องเราไปหาโจร โดยที่เราไม่รู้ตัวและไม่มี log เก็บในเครื่องด้วยนะครับว่า OTP เคยส่งมา

ไม่ใ้ช้บริการทางด้านนี้ปลอดภัยสุดครับ

แอพไหนไม่ได้มาจากPlaystoreไม่ต้องลงก็พอสินะ

ป้องกันโดยใส่พาสเวิร์ดผิดดู ถ้าเข้าไปก็น่าแปลกละ

ส่งapkอย่างเดียว งานนี้ios&WPรอดนะครับแหม่………….

ปล.คนที่เชื่อว่าธนาคารจะส่งลิ๊งค์ดาวโหลดแอนตีไวรัสมาทางsmsนี่ก็เกินไปนะ เงินที่เสียไปนี่ก็ถือเป็นค่าบทเรียนละกัน

ไม่ได้กินผมหรอก ฝึกอีกนะ 5555

99% ในเว็บนี้คงไม่หลงเชื่อแน่ ๆ

คนที่ไม่รู้ เห็นมันขึ้นว่าฟรี ก็คงกดโหลดแบบไม่คิดอยู่แล้ว

บทเรียนราคาแพงสำหรับบางคน มันอาจจะทำให้เขาหมดตัวเลยก็ได้นะครับ

@jjengrs

หลักการง่าย ๆ ครับ

Hacker ต้องการแค่ 2 ตัวแปร

– User/Password

– ฝังมัลแวร์ไว้ ขโมย OTP

Hacking

1. Hacker เข้าระบบเพื่อทำธุรกรรม

2. ธนาคาร ส่ง OTP เข้าเครื่องเจ้าของบัญชี

3. มัลแวร์ ส่ง OTP ต่อให้ Hacker

4. Hacker ใส่ OTP ที่ได้รับ

5. เสร็จ

ขออนุญาติแชร์ นะครับ

ขอบคุณมากครับคุณ WhiteCat พอจะเห็นภาพแล้วหละครับ งงตั้งนานครับ

ถ้าเราส่ง OTP ไปที่โทรสับธรรมดาๆ (เช่น 3310) พวกมัลแวร์ก็หมดสิทธิ์ทำง่นเลยใช่ไหมครับ

แล้วios จะโดนด้วยป่ะครับ พี่ผมใช้4sโอน บ่อยจะได้เตือน

iOS ไม่น่าจะโดนนะครับถ้าไม่เจล