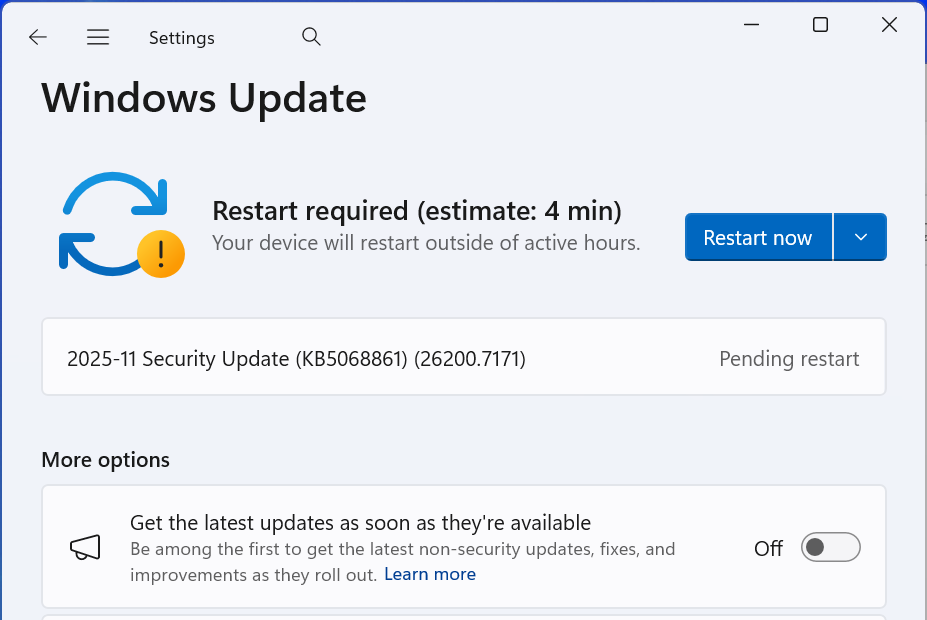

Microsoft ปล่อยอัปเดตความปลอดภัย (Patch Tuesday) ประจำเดือนพฤศจิกายน 2025 สำหรับ Windows 11 (KB5068861, KB5068865, KB5066835, KB5066793) และ Windows 10 ที่เข้าร่วมโครงการ ESU KB5068781 รวมทั้งหมด 63 รายการ ครอบคลุม Windows 11 หลายเวอร์ชัน พร้อมแก้ไขช่องโหว่แบบ Zero-Day ที่ถูกโจมตีจริงแล้ว 1 รายการ

ในรอบนี้มีช่องโหว่ระดับร้ายแรง (Critical) ทั้งหมด 4 รายการ แบ่งเป็นช่องโหว่รันโค้ดจากระยะไกล (Remote Code Execution – RCE) จำนวน 2 รายการ, ช่องโหว่ยกระดับสิทธิ์ (Elevation of Privilege) 1 รายการ และช่องโหว่เปิดเผยข้อมูล (Information Disclosure) 1 รายการ

รายละเอียดช่องโหว่ที่ได้รับการแก้ไขมีดังนี้

- ช่องโหว่ยกระดับสิทธิ์ (Elevation of Privilege): 29 รายการ

- ช่องโหว่ข้ามกลไกป้องกัน (Security Feature Bypass): 2 รายการ

- ช่องโหว่รันโค้ดระยะไกล (Remote Code Execution): 16 รายการ

- ช่องโหว่เปิดเผยข้อมูล (Information Disclosure): 11 รายการ

- ช่องโหว่โจมตีให้ระบบล่ม (Denial of Service): 3 รายการ

- ช่องโหว่ปลอมแปลงตัวตน (Spoofing): 2 รายการ

ตัวเลขดังกล่าวไม่รวมช่องโหว่ที่ถูกแก้ไขก่อนหน้านี้ในเดือนเดียวกัน เช่น Microsoft Edge และ Mariner

ช่องโหว่ Zero-Day (CVE-2025-62215)

เป็นปัญหาที่พบใน Windows Kernel ซึ่งถือเป็นส่วนสำคัญที่สุดของระบบปฏิบัติการ Windows ครั้งนี้ถูกจัดอยู่ในกลุ่มช่องโหว่ยกระดับสิทธิ์ และที่น่ากังวลคือมีการนำไปใช้โจมตีจริงแล้ว ทำให้ถูกจัดเป็น Zero-Day ทันที ปัญหานี้เกิดจากการจัดการทรัพยากรร่วมกันที่ไม่ดีพอ หรือที่เรียกว่า Race Condition เมื่อมีโปรแกรมหรือกระบวนการสองตัวแย่งกันเข้าถึงข้อมูลเดียวกัน หากผู้โจมตีสามารถควบคุมจังหวะได้ พวกเขาก็จะกลายเป็นผู้ชนะและยกระดับสิทธิ์ของตัวเองขึ้นไปถึงระดับ SYSTEM ซึ่งเป็นสิทธิ์สูงสุดของ Windows

ผลลัพธ์คือผู้โจมตีที่มีสิทธิ์ปกติบนเครื่องเพียงเล็กน้อย ก็สามารถควบคุมเครื่องได้ทั้งหมด ทั้งติดตั้งโปรแกรมแปลกปลอม ปิดระบบป้องกัน หรือรันโค้ดที่เป็นอันตรายได้โดยไม่ถูกขัดขวาง ช่องโหว่แบบนี้มักถูกใช้ร่วมกับช่องโหว่รันโค้ดจากระยะไกล เพื่อให้การโจมตีสมบูรณ์แบบยิ่งขึ้น จึงยิ่งเพิ่มความเสี่ยงให้กับระบบที่ยังไม่ได้อัปเดต

ช่องโหว่นี้ถูกตรวจพบและยืนยันโดยทีมความปลอดภัยของ Microsoft ซึ่งเป็นสัญญาณว่ามีการโจมตีเกิดขึ้นจริงในโลกภายนอก แม้จะยังไม่มีรายละเอียดเชิงลึกว่าถูกใช้ในสถานการณ์แบบใด แต่การที่ Microsoft ออกแพตช์แก้ไขในรอบ Patch Tuesday ของเดือนพฤศจิกายน 2025 ก็บ่งบอกชัดเจนว่าปัญหานี้มีความสำคัญสูง

เพื่อความปลอดภัย แนะนำให้อัปเดต Windows ให้เป็นเวอร์ชันล่าสุดโดยเร็วที่สุด ไม่ว่าจะเป็น Windows 11 หรือ Windows 10 แบบ ESU โดยเฉพาะเครื่องที่ใช้งานในองค์กรหรือเชื่อมต่ออินเทอร์เน็ตตลอดเวลา เพราะช่องโหว่แบบนี้เปิดโอกาสให้ผู้โจมตียึดเครื่องได้ง่ายมากหากปล่อยทิ้งไว้นานเกินไป

พร้อมกันนี้ผู้ผลิตซอฟต์แวร์รายอื่นก็ออกอัปเดตด้านความปลอดภัยเช่นกัน เช่น Adobe, Cisco, Fortinet, Google (Android), Ivanti, runC, QNAP, SAP และ Samsung โดยหลายรายแก้ไขช่องโหว่สำคัญรวมถึง Zero-Day หลายรายการ

แนะนำให้ผู้ดูแลระบบดำเนินการอัปเดต Windows และผลิตภัณฑ์ของ Microsoft โดยเร็ว โดยเฉพาะช่องโหว่ Zero-Day และช่องโหว่ที่สามารถโจมตีจากระยะไกลได้ พร้อมติดตามอัปเดตจากผู้ผลิตซอฟต์แวร์รายอื่นเพื่อป้องกันความเสี่ยงในการถูกโจมตีจากช่องโหว่เหล่านี้

ที่มา : bleepingcomputer

Comment